Как отключить двухфакторную аутентификацию в Apple ID. Двухфакторная аутентификация, которой удобно пользоваться

Прежде всего, благодаря этому способу защиты можно быть уверенным, что доступ к вашей учетной записи будет только у вас, даже если пароль попадет в руки третьим лицам.

Вконтакте

Как работает двухфакторная аутентификация

Рассматриваемый способ защиты позволяет входить в аккаунт Apple ID только с доверенных устройств. К последним относятся iPhone, iPad или Mac пользователя, которые прошли проверку в системе. А именно: при первом доступе к учетной записи сервис потребует ввести пароль и код из шести цифр, который отобразится на экране гаджета, входящего в число доверенных. Например, если у юзера есть iPhone, а он желает зайти в свою учетную запись с новоприобретенного iPad (или Mac), то система предложит ему ввести пароль и код — последний будет переслан на смартфон.

Что это дает пользователю? Так как для входа в аккаунт необходим будет не только пароль, это значительно обезопасит как Apple ID, так и данные, которые сберегаются на серверах Apple. После того как доступ будет получен, проверочный код вводить больше не придется. За исключением тех случаев, когда будет совершен полный выход, удалены все данные с гаджета или будет проведена замена пароля. Также можно указать определенный браузер, как доверенный, если в аккаунт пользователь будет переходить с него (при условии, что совершать он это будет с доверенного устройства) – это избавит от необходимости каждый раз подтверждать свой доступ.

Доверенные (проверенные) устройства

К доверенным устройствам относятся iPhone, iPad, iPod touch или Mac, с установленными операционными системами iOS 9 или OS X El Capitan (или с их свежими обновлениями). С этих гаджетов должен быть осуществлен вход в аккаунт Apple ID с применением двухфакторной аутентификации. Иначе говоря, к проверенным устройствам относятся те, о которых система может точно знать, что они принадлежат конкретному владельцу, и в этом можно удостовериться, отправив на его гаджет проверочный код.

Проверенные номера телефона

Доверенный номер телефона это тот номер, на который пользователь предполагает получать цифровой код, отправляемый системой в виде текстовых сообщений и звонков. Само собой, для того, чтобы использовать функцию двухфакторной аутентификации необходимо иметь хотя бы один проверенный номер телефона.

На тот случай, если вдруг под рукой не окажется доверенного устройства, имеет смысл включить в число проверенных номеров свой домашний номер, номер родственника или близкого друга. Это позволит заходить в аккаунт Apple ID, если рядом по какой-то причине не будет своего гаджета.

Что такое код подтверждения

Это код, который отправляется системой на доверенное устройство или доверенный номер телефона пользователя для удостоверения его личности при первом входе в аккаунт. Запросить такой код можно также на своем проверенном гаджете в приложении «Настройки ». Следует помнить, что пароль и код – это не одно и то же. Пароль пользователь выдумывает сам, код же присылает ему система.

Как настроить двухфакторную аутентификацию для Apple ID на iPhone, iPad или iPod touch

Для того, чтобы получить доступ к опции двухфакторной аутентификации необходимо быть пользователем iCloud и иметь гаджет с iOS 9 или OS X El Capitan (или же с их обновлениями) на борту.

Если на вашем гаджете установлена операционная система iOS 10.3 или более новая версия, то необходимо предпринять такие шаги:

1. Открыть «Настройки », перейти в раздел с вашим именем и открыть пункт «Пароль и безопасность »;

2. В открывшемся окне кликнуть по кнопке «Включить » ниже пункта «Двухфакторная аутентификация »;

3. Нажать «Продолжить ».

Если устройство работает под управлением платформы iOS 10.2 и более ранних версий, необходимо выполнить следующие действия:

1. Открыть в «Настройках » раздел «iCloud »;

2. Выбрать свой Apple ID и перейти к пункту «Пароль и безопасность »;

3. В открывшемся окне активировать «Двухфакторную аутентификацию »;

4. Нажать «Продолжить ».

Верификация доверенного номера телефона

После выполнения действий, указанных выше, появится окно, в котором необходимо будет указать номер телефона – именно на него впоследствии будет отсылаться проверочный код. Там же следует отметить, в каком виде будет запрашиваться подтверждение: в виде текстового сообщения или телефонного звонка.

Как настроить двухфакторную аутентификацию для Apple ID на Mac

Для настройки двухфакторной аутентификации необходимо быть пользователем iCloud и OS X El Capitan (и новее) на борту.

1 . Откройте меню Apple и перейти в «Системные настройки », а затем в «iCloud » и «Учетную запись ».

2 . Выберите вкладку «Безопасность ».

3 . Кликните «Включить двухфакторную аутентификацию ».

4 . Следует знать, что если функция двухэтапной проверки уже включена, то ее следует отключить перед активацией двухфакторной аутентификации. Также некоторые Apple ID, созданные в версиях платформ iOS 10.3 или macOS 10.12.4 (а также в более поздних версиях этих ОС), могут автоматически включать защиту двухфакторной аутентификацией.

6 . Во-первых, желательно запомнить пароль от своей учетной записи. В ином случае может получиться так, что эти данные, будучи записанными или сохраненными в каком-либо файле, окажутся у третьих лиц.

8 . В-третьих, не забывать своевременно обновлять список доверенных номеров телефонов.

9 . Также важно следить за тем, чтобы устройство не попадало в руки посторонним людям.

Все эти меры безопасности смогут обеспечить максимальную степень защиты для гаджету и хранящейся на нем информации.

Управление аккаунтом Apple ID

В своей учетной записи можно корректировать данные о доверенных устройствах и телефонах.

Обновление проверенных номеров телефонов

Для того, чтобы использовать двухфакторную аутентификацию, в базе данных сервиса должен быть хотя бы один доверенный номер телефона. Если этот номер необходимо изменить, то следует выполнить следующие действия:

- Зайти в свой аккаунт Apple ID;

- Открыть вкладку «Безопасность » и кликнуть по пункту «Правка ».

Если необходимо указать проверенный номер телефона, то следует нажать «Добавить проверенный номер телефона » и ввести этот номер. Подтвердить его можно, указав один из способов: с помощью пересылки кода в текстовом сообщении или посредством звонка. Для того, чтобы стереть уже не актуальный номер, следует нажать на иконку, расположенную рядом с этим номером.

Обзор доверенных гаджетов и управление ими

Просматривать информацию о гаджетах, получивших статус проверенных, можно в разделе «Устройства » в своем аккаунте Apple ID. Там же можно ознакомиться со сведениями, касающимися этих гаджетов.

В случае возникновения необходимости, проверенное устройство можно удалить из списка. После этого с него невозможно будет получить доступ к iCloud и прочим сервисам Apple до тех пор, пока оно снова не будет авторизовано посредством двухфакторной аутентификации.

Пароли не взламывает только ленивый. Недавняя массовая утечка учетных записей из Yahoo только подтверждает тот факт, что одного лишь пароля - и совершенно неважно, какой он будет длины и сложности, - уже недостаточно для надежной защиты. Двухфакторная аутентификация - это то, что обещает дать такую защиту, добавляя дополнительный уровень безопасности.

В теории все выглядит неплохо, да и на практике, в общем-то, работает. Двухфакторная аутентификация действительно усложняет взлом учетной записи. Теперь злоумышленнику недостаточно выманить, украсть или взломать основной пароль. Для входа в учетную запись необходимо ввести еще и одноразовый код, который… А вот каким именно образом получается этот одноразовый код - и есть самое интересное.

Ты неоднократно сталкивался с двухфакторной аутентификацией, даже если никогда не слышал о ней. Когда-нибудь вводил одноразовый код, который тебе присылали через СМС? Это оно, частный случай двухфакторной аутентификации. Помогает? Честно говоря, не очень: злоумышленники уже научились обходить и этот вид защиты.

Сегодня мы рассмотрим все виды двухфакторной аутентификации, применяемой для защиты учетных записей Google Account, Apple ID и Microsoft Account на платформах Android, iOS и Windows 10 Mobile.

Apple

Впервые двухфакторная аутентификация появилась в устройствах Apple в 2013 году. В те времена убедить пользователей в необходимости дополнительной защиты было непросто. В Apple не стали и стараться: двухфакторная аутентификация (получившая название двухэтапной проверки, или Two-Step Verification) использовалась только для защиты от прямого финансового ущерба. Например, одноразовый код требовался при совершении покупки с нового устройства, смене пароля и для общения со службой поддержки на темы, связанные с учетной записью Apple ID.

Добром это все не кончилось. В августе 2014 года произошла массовая утечка фотографий знаменитостей . Хакеры сумели получить доступ к учетным записям жертв и скачали фото из iCloud. Разразился скандал, в результате которого Apple в спешном порядке расширила поддержку двухэтапной проверки на доступ к резервным копиям и фотографиям в iCloud. В это же время в компании продолжались работы над методом двухфакторной аутентификации нового поколения.

Двухэтапная проверка

Для доставки кодов двухэтапная проверка использует механизм Find My Phone, изначально предназначенный для доставки push-уведомлений и команд блокировки в случае потери или кражи телефона. Код выводится поверх экрана блокировки, соответственно, если злоумышленник добудет доверенное устройство, он сможет получить одноразовый код и воспользоваться им, даже не зная пароля устройства. Такой механизм доставки - откровенно слабое звено.

Также код можно получить в виде СМС или голосового звонка на зарегистрированный телефонный номер. Такой способ ничуть не более безопасен. SIM-карту можно извлечь из неплохо защищенного iPhone и вставить в любое другое устройство, после чего принять на нее код. Наконец, SIM-карту можно клонировать или взять у сотового оператора по поддельной доверенности - этот вид мошенничества сейчас приобрел просто эпидемический характер.

Если же у тебя нет доступа ни к доверенному iPhone, ни к доверенному телефонному номеру, то для доступа к учетной записи нужно использовать специальный 14-значный ключ (который, кстати, рекомендуется распечатать и хранить в безопасном месте, а в поездках - держать при себе). Если же ты потеряешь и его, то мало не покажется: доступ в учетную запись может быть закрыт навсегда.

Насколько это безопасно?

Если честно, не очень. Двухэтапная проверка реализована из рук вон плохо и заслуженно получила репутацию худшей системы двухфакторной аутентификации из всех игроков «большой тройки». Если нет другого выбора, то двухэтапная проверка - это все же лучше, чем ничего. Но выбор есть: с выходом iOS 9 Apple представила совершенно новую систему защиты, которой дали бесхитростное название «двухфакторная аутентификация».

В чем именно слабость этой системы? Во-первых, одноразовые коды, доставленные через механизм Find My Phone, отображаются прямо на экране блокировки. Во-вторых, аутентификация на основе телефонных номеров небезопасна: СМС могут быть перехвачены как на уровне провайдера, так и заменой или клонированием SIM-карты. Если же есть физический доступ к SIM-карте, то ее можно просто установить в другое устройство и получить код на совершенно законных основаниях.

Также имей в виду, что преступники научились получать SIM-карты взамен «утерянных» по поддельным доверенностям. Если твой пароль украли, то уж узнать твой номер телефона - плевое дело. Подделывается доверенность, получается новая SIM-карта - собственно, для доступа к твоей учетной записи больше ничего и не требуется.

Как взломать аутентификацию Apple

Взломать этот вариант двухфакторной аутентификации достаточно несложно. Есть несколько вариантов:

- считать одноразовый код с доверенного устройства - разблокировать не обязательно;

- переставить SIM-карту в другой аппарат, получить СМС;

- клонировать SIM-карту, получить код на нее;

- воспользоваться двоичным маркером аутентификации, скопированным с компьютера пользователя.

Как защититься

Защита с помощью двухэтапной проверки несерьезна. Не используй ее вообще. Вместо нее включи настоящую двухфакторную аутентификацию.

Двухфакторная аутентификация

Вторая попытка Apple носит официальное название «двухфакторная аутентификация». Вместо того чтобы сменить предыдущую схему двухэтапной проверки, две системы существуют параллельно (впрочем, в рамках одной учетной записи может использоваться лишь одна из двух схем).

Двухфакторная аутентификация появилась как составная часть iOS 9 и вышедшей одновременно с ней версии macOS. Новый метод включает дополнительную проверку при любой попытке зайти в учетную запись Apple ID с нового устройства: на все доверенные устройства (iPhone, iPad, iPod Touch и компьютеры под управлением свежих версий macOS) моментально приходит интерактивное уведомление. Чтобы получить доступ к уведомлению, нужно разблокировать устройство (паролем или датчиком отпечатка пальцев), а для получения одноразового кода потребуется нажать на кнопку подтверждения в диалоговом окне.

Как и в предыдущем методе, в новой схеме возможно получение одноразового пароля в виде СМС или голосового звонка на доверенный телефонный номер. Однако, в отличие от двухэтапной проверки, пользователю в любом случае будут доставлены push-уведомления, и неавторизованную попытку зайти в учетную запись пользователь может заблокировать с любого из своих устройств.

Поддерживаются и пароли приложений. А вот от кода восстановления доступа в Apple отказались: если ты потеряешь свой единственный iPhone вместе с доверенной SIM-картой (которую по каким-то причинам не сможешь восстановить), для восстановления доступа к учетной записи тебе придется пройти настоящий квест с подтверждением личности (и нет, скан паспорта таким подтверждением не является… да и оригинал, что называется, «не канает»).

Зато в новой системе защиты нашлось место для удобной и привычной офлайновой схемы генерации одноразовых кодов. Для нее используется совершенно стандартный механизм TOTP (time-based one-time password), который каждые тридцать секунд генерирует одноразовые коды, состоящие из шести цифр. Эти коды привязаны к точному времени, а в роли генератора (аутентификатора) выступает само доверенное устройство. Коды добываются из недр системных настроек iPhone или iPad через Apple ID -> Password and Security.

Мы не станем подробно объяснять, что такое TOTP и с чем его едят, но об основных отличиях реализации этого метода в iOS от аналогичной схемы в Android и Windows рассказать все-таки придется.

В отличие от основных конкурентов, Apple позволяет использовать в качестве аутентификаторов исключительно устройства собственного производства. В их роли могут выступать доверенные iPhone, iPad или iPod Touch под управлением iOS 9 или 10. При этом каждое устройство инициализируется уникальным секретом, что позволяет в случае его утраты легко и безболезненно отозвать с него (и только с него) доверенный статус. Если же скомпрометирован окажется аутентификатор от Google, то отзывать (и заново инициализировать) придется статус всех инициализированных аутентификаторов, так как в Google решили использовать для инициализации единственный секрет.

Насколько это безопасно

В сравнении с предыдущей реализацией новая схема все же более безопасна. Благодаря поддержке со стороны операционной системы новая схема более последовательна, логична и удобна в использовании, что немаловажно с точки зрения привлечения пользователей. Система доставки одноразовых паролей также существенно переработана; единственное оставшееся слабое звено - доставка на доверенный телефонный номер, который пользователь по-прежнему должен верифицировать в обязательном порядке.

Теперь при попытке входа в учетную запись пользователь мгновенно получает push-уведомления на все доверенные устройства и имеет возможность отклонить попытку. Тем не менее при достаточно быстрых действиях злоумышленник может успеть получить доступ к учетной записи.

Как взломать двухфакторную аутентификацию

Так же как и в предыдущей схеме, двухфакторную аутентификацию можно взломать с помощью маркера аутентификации, скопированного с компьютера пользователя. Атака на SIM-карту тоже сработает, но попытка получить код через СМС все же вызовет уведомления на всех доверенных устройствах пользователя, и он может успеть отклонить вход. А вот подсмотреть код на экране заблокированного устройства уже не удастся: придется разблокировать девайс и дать подтверждение в диалоговом окне.

Как защититься

Уязвимостей в новой системе осталось не так много. Если бы Apple отказалась от обязательного добавления доверенного телефонного номера (а для активации двухфакторной аутентификации хотя бы один телефонный номер верифицировать придется в обязательном порядке), ее можно было бы назвать идеальной. Увы, необходимость верифицировать телефонный номер добавляет серьезную уязвимость. Попытаться защититься можно точно так же, как ты защищаешь номер, на который приходят одноразовые пароли от банка.

Продолжение доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все материалы на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Функция дополнительной проверки пользователя полностью контролирует все попытки входа в аккаунт и использование приложений: узнайте, как правильно использовать и как выключить на своем яблочном девайсе двухфакторную аутентификацию в Apple ID.

Одним из главных достоинств компании Apple является подход к политике безопасности и конфиденциальности пользовательской информации.

Двухэтапная аутентификация – это один из современных приёмов для достижения максимального уровня надежности входа в аккаунт.

В компании такая технология используется для проверки владельца гаджета при попытке входа в учетную запись. Многоуровневая аутентификация является 100%-й гарантией того, что доступ к системе будет иметь только его владелец .

Принцип действия. Разница в работе аутентификации и проверки

Активированная функция многоуровневой аутентификации отлично защищает аккаунт от взломов и несанкционированного проникновения другими пользователями.

Только владелец идентификатора сможет выполнить вход, ведь система потребует ввести два типа данных:

- Пароль от Apple ID ;

- Цифровой код , который будет отправлен на все доверенные девайсы – он является доказательством легальной авторизации.

Пример: Вы решили зайти в с любого браузера или клиентской программы. Для этого действия нужно ввести логин и пароль. После прохождения авторизации вы не попадёте в свой аккаунт – нужно дополнительно ввести код, который подтверждает санкционированный вход.

Нужный код отображается на всех привязанных к Apple ID гаджетах. Введите цифры в окно аутентификации iCloud, чтобы получить доступ к профилю.

Визуальная схема работы функции представлена на рисунке:

После первого правильного ввода кода, ввод цифр больше не будет запрашиваться после следующих включений ПО. Повторная аутентификация потребуется лишь в нескольких случаях:

- При сбросе настроек;

- При повторном входе в.

Также, постоянное введение цифровых кодов обязательно для функций, которые имеют повышенную степень безопасности – изменение настроек смартфона, удаление системных параметров и прочие.

Проверка и аутентификация. В чём разница?

Важно различать понятия двухэтапная проверка и двухфакторная аутентификация , так как они имеют схожее действие, но разный смысл.

Проверка была реализована и внедрена в гаджеты от Эпл еще в 2015 году. Главная цель опции – дополнительный контроль . Проверка доступна, начиная с прошивки IOS 9.

Аутентификация – это расширенный вариант проверки. Apple доработала функцию и внесла в неё новые системы управления безопасностью. В частности – работу с местоположением. Принцип работы с картами заключается в отмеченных точках «безопасности».

Каждый человек регулярно посещает одни и те же места, поэтому на карте вы точно сможете выбрать несколько точек, с которых можно без проблем выполнять авторизацию.

Если же вход выполнен за пределами этих точек, на доверенные устройства сразу приходит проверочный код и предупреждение о возможных действиях злоумышленника.

Как видите, аутентификация действительно является более автоматизированным и надежным методом контроля идентификатора .

Задача проверки – отправка кода на доверенный гаджет, а аутентификация еще и анализирует местонахождение девайса и предупреждает владельца о возможной опасности.

Требования функции

Многоуровневая аутентификация разработана для следующих гаджетов:

Отключение аутентификации

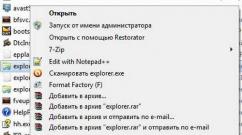

Отключение аутентификации позволит больше не вводить дополнительные коды доступа. Подтверждать местоположение тоже не придётся. Следуйте инструкции:

- С помощью десктопного браузера зайдите на страницу облачного хранилища iCloud.com;

- Авторизуйтесь в системе – введите логин и пароль;

- Далее напечатайте в появившееся текстовое поле код доступа , который показан на других гаджетах;

- Нажмите клавишу «Разрешить» в окне, которое появится на мобильном девайсе;

- Далее браузер автоматически перенаправит вас на страницу пользователя. Если не внесен в доверительный список, на мобильном гаджете кликните на «Я доверяю этому браузеру» и нажмите на «Продолжить» ;

- После успешного входа кликните на плитку «Настройки» . Она расположен на главной странице десктопной версии iCloud. Еще один вариант входа в настройки – выбор имени пользователя в правом верхнем углу. Далее в выпадающем списке нажмите на «Настройки iCloud» ;

- В появившемся окне нажмите на клавишу «Управление» . Она расположена возле имени владельца аккаунта;

- Далее вы будете переправлены на сайт компании Apple. В новом окне требуется авторизоваться, введя свой логин и пароль от ;

- Перейдите в окно управления учетной записью и нажмите на вкладку «Безопасность» -«Изменить» ;

- Найдите поле «Отключение аутентификации» и выберите его. Далее выполните подтверждение действия с помощью ввода пароля, который будет отправлен на доверенное устройство.

Система двухэтапной аутентификации устроена таким образом, чтобы максимально обезопасить пользователей от всех возможных попыток взлома. Именно поэтому для полного отключения опции разработчики предусмотрели необходимость ответа на блок вопросов, которые вы указали .

Только после вписывания в текстовые поля правильных ответов вы получите возможность деактивировать опцию.

Подтвердите отключение:

Доверенные устройства

Проверенный девайс – это любое ваше устройство от Apple. Единственное требование – все гаджеты должны быть привязаны к одному ID. Именно по принципу этой привязки и происходит создание группы доверенных устройств.

Вы не сможете подтвердить аутентификацию с устройства, которое не входит в группу ваших гаджетов от Эпл.

Работать с двухэтапной аутентификацией может только один владелец , планшета, компьютера.

Перечень доверенных устройств – это список всех моделей гаджетов, на которые будет отправлен цифровой код для подтверждения входа в Apple ID или программу.

Посмотреть этот перечень можно в самом приложении во вкладке Devices.

Доверенные номера

Доверенные номера – это список номеров оператора сотовой связи, на которые будет приходить цифровой код доступа для аутентификации. Сообщения могут приходить не только в текстовом виде, но и в форме звонка от робота Apple.

В процессе первой настройки многоуровневой аутентификации необходимо указать хотя бы один реальный телефонный номер.

Для добавления номера его нужно ввести в поле и подтвердить. В качестве подтверждения введите пришедший на номер код в появившемся окне.

Сим-карта с привязанным номером должна быть установлена в доверенном девайсе. В противном случае, коды верификации приходить не будут.

Какие данные нужно запомнить?

Важно помнить, что двухэтапная аутентификация – это целый комплекс действий, которые направлены на защиту ваших данных.

Для полноценной работы функции вам потребуется запомнить или записать следующую информацию:

- Логин и пароль от учетной записи ;

- Кастомные коды для программ – цифровые идентификаторы доступа, которые вы самостоятельно задали в своем аккаунте;

- Основной ключ – это набор букв и цифр, который автоматически генерируется после включения опции. Он понадобится в том случае, если вы потеряете доступ ко всем доверенным номерам и девайсам.

Обязательно заскриньте основной ключ и переместите его в папку на своем ПК или другом устройстве. Также, код можно записать на флешку или лист бумаги.

Храните эти данные таким образом, чтобы никто не смог найти и использовать универсальный ключ.

Также, советуем выполнять своевременные обновления доверенных номеров. Если вы изменили сим-карту, не забудьте внести данные о новом номере в свой Apple ID. В противном случае, доступ к идентификатору может быть утерян.

Следите за физической безопасностью своих девайсов.

Не оставляйте смартфон без присмотра возле посторонних и используйте сканер отпечатков пальцев для ограничения разблокировки гаджета.

Важно защититься не только от виртуального взлома идентификатора, но и от несанкционированного доступа других людей в ваш телефон/планшет.

Включение функции

Активация функции займет всего несколько минут.

В результате, вы получите дополнительный фактор безопасности, который защитит данные в памяти устройства, установленных программах и в облачном хранилище.

На iPhone и iPad

Следуйте инструкции, чтобы включить аутентификацию на своем iPhone:

1 Откройте окно настроек телефона ;

2 Перейдите в поле iCloud ;

3 Кликните на пункт «Пароль »;

4 Выберите «Настроить 2-х факторную аутентификацию» ;

5 Введите код, который придет на доверенные устройства и завершите настройку. Запишите универсальный ключ на физический носитель.

На Mac OS

В Mac OS двухэтапная аутентификация пользователей доступна только в версии El Capitan и более новых прошивках операционной системы:

1 Зайдите в окно системных настроек ;

2 Кликните на поле iCloud и запустите режим редактирования данных учетной записи;

3 В новом окне Кликните на «Безопасность» . Далее система потребует ввести пароль от идентификатора;

4 Кликните на клавишу «Настроить аутентификацию» , которая расположена в нижней части окна. Подтвердите цифровой код, который отобразится на всех привязанный к Apple ID устройствах.

Альтернативное получение уведомлений

Получать коды доступа можно не только на доверенные устройства , но и в службу «Найти Айфон» .

Установить этот параметр можно в настройках Apple ID (Безопасность-Оправка кодов доступа).

В результате, код для верификации будет приходить не только на доверенные девайсы, но и .

Таким образом, вы в одном окне сможет контролировать попытку входа с подозрительных местоположений и просматривать код доступа.

Данная опция работает только с аутентификацией. Для проверки работа с картами невозможна.

Преимущества многоуровневой аутентификации

Любой Apple ID хранит не только информацию о привязанных устройствах, но и данные кредитных карт, личную информацию пользователей.

В облаке многие хранят сканы документов и другой важной информации, кража которой может привести к необратимым последствиям.

Если вы хотите всегда быть уверенным сохранности информации, используйте двухфакторную аутентификацию. Преимущества функции:

- Единая организация безопасности всех гаджетов от Apple;

- Расширенные настройки управления функцией;

- Гарантированная защита от всех уровней и типов взлома.

Недостатки в работе функции

Несмотря на все очевидные плюсы, касающиеся безопасности гаджетов, многоуровневая аутентификация усложняет жизнь пользователей – запоминание ключей, возможность утери номера или доверенного девайса создают целый ряд проблем:

- Вместе с многоуровневой аутентификацией невозможно использовать стороннее ПО. К примеру, iMobie AnyTrans или популярную утилиту PhoneRescue;

- Сложности при входе в iCloud – из-за недоработки опции пользователи часто сталкиваются с системными ошибками даже после правильного вода ключа доступа к облачному хранилищу;

- Работа с сотовой сетью. Если вы находитесь в зоне плохого покрытия, аутентификация может не работать;

- Привязка к кодам. Проверку можно реализовать только в том случае, если под рукой есть второй гаджет, который привязан к такому же Apple ID, как и первое устройство.

Если же в данный момент возле вас нет второго гаджета, можно воспользоваться постоянным ключом, который хранится в настройках аккаунта, но на практике пользователи очень редко записывают или запоминают его.

Внимание. Приложения, разработанные в Яндексе, требуют именно одноразового пароля - даже правильно созданные пароли приложений не подойдут.

- Вход с помощью QR-кода

- Перенос Яндекс.Ключа

- Мастер-пароль

Вход на сервис или в приложение Яндекса

Вы можете ввести одноразовый пароль в любой форме авторизации на Яндексе или в разработанных Яндексом приложениях.

Примечание.

Одноразовый пароль нужно успеть ввести, пока он отображается в приложении. Если до обновления осталось слишком мало времени, просто дождитесь нового пароля.

Чтобы получить одноразовый пароль, запустите Яндекс.Ключ и введите пин-код, который вы задали при настройке двухфакторной аутентификации. Приложение начнет генерировать пароли раз в 30 секунд.

Яндекс.Ключ не проверяет введенный вами пин-код и генерирует одноразовые пароли, даже если вы ввели свой пин-код неправильно. В этом случае созданные пароли также оказываются некорректными и авторизоваться с ними не получится. Чтобы ввести правильный пин-код, достаточно выйти из приложения и запустить его снова.

Особенности одноразовых паролей:

Вход с помощью QR-кода

Некоторые сервисы (например, главная страница Яндекса, Паспорт и Почта) позволяют войти на Яндекс, просто наведя камеру на QR-код. При этом ваше мобильное устройство должно быть подключено к интернету, чтобы Яндекс.Ключ мог связаться с сервером авторизации.

Нажмите на иконку QR-кода в браузере.

Если такой иконки в форме входа нет, значит на данном сервисе можно авторизоваться только с помощью пароля. В этом случае вы можете авторизоваться с помощью QR-кода в Паспорте , а затем перейти к нужному сервису.

Введите пин-код в Яндекс.Ключе и нажмите Войти по QR-коду .

Наведите камеру вашего устройства на QR-код, отображенный в браузере.

Яндекс.Ключ распознает QR-код и передаст в Яндекс.Паспорт ваш логин и одноразовый пароль. Если они пройдут проверку, вы автоматически авторизуетесь в браузере. Если переданный пароль окажется неверным (например, из-за того, что вы неправильно ввели пин-код в Яндекс.Ключе), браузер покажет стандартное сообщение о неправильном пароле.

Вход с аккаунтом Яндекса в стороннее приложение или сайт

Приложения или сайты, которым нужен доступ к вашим данным на Яндексе, иногда требуют ввести пароль, чтобы войти в аккаунт. В таких случаях одноразовые пароли не сработают - для каждого такого приложения необходимо создать отдельный пароль приложения .

Внимание. В приложениях и сервисах Яндекса работают только одноразовые пароли. Даже если вы создадите пароль приложения, например, для Яндекс.Диска, авторизоваться с ним не получится.

Перенос Яндекс.Ключа

Вы можете перенести генерацию одноразовых паролей на другое устройство, или настроить Яндекс.Ключ на нескольких устройствах одновременно. Для этого откройте страницу Управление доступом и нажмите кнопку Замена устройства .

Несколько аккаунтов в Яндекс.Ключе

Один и тот же Яндекс.Ключ можно использовать для нескольких аккаунтов с одноразовыми паролями. Чтобы добавить в приложение еще один аккаунт, при настройке одноразовых паролей на шаге 3 нажмите в приложении значок . Кроме того, вы можете добавить в Яндекс.Ключ генерацию паролей для других сервисов, поддерживающих такую двухфакторную аутентификацию. Инструкции для самых популярных сервисов приведены на странице о создании кодов проверки не для Яндекса .

Чтобы удалить привязку аккаунта к Яндекс.Ключу, нажмите и удерживайте соответствующий портрет в приложении, пока справа от него не появится крестик. Когда вы нажмете на крестик, привязка аккаунта к Яндекс.Ключу будет удалена.

Внимание. Если вы удалите аккаунт, для которого включены одноразовые пароли, вы не сможете получить одноразовый пароль для входа на Яндекс. В этом случае будет необходимо восстанавливать доступ .

Отпечаток пальца вместо пин-кода

Отпечаток пальца вместо пин-кода можно использовать на следующих устройствах:

смартфоны под управлением Android 6.0 и сканером отпечатков пальца;

iPhone, начиная с модели 5s;

iPad, начиная с модели Air 2.

Примечание.

На смартфонах и планшетах с iOS отпечаток пальца можно обойти, введя пароль устройства. Чтобы защититься от этого, включите мастер-пароль или измените пароль на более сложный: откройте приложение Настройки и выберите пункт Touch ID и пароль .

Чтобы воспользоваться включить проверку отпечатка:

Мастер-пароль

Чтобы дополнительно защитить ваши одноразовые пароли, создайте мастер-пароль: → Мастер-пароль .

С помощью мастер-пароля вы можете:

сделать так, чтобы вместо отпечатка можно было ввести только мастер-пароль Яндекс.Ключа, а не код блокировки устройства;

Резервная копия данных Яндекс.Ключа

Вы можете создать резервную копию данных Ключа на сервере Яндекса, чтобы иметь возможность восстановить их, если вы потеряли телефон или планшет с приложением. На сервер копируются данные всех аккаунтов, добавленных в Ключ на момент создания копии. Больше одной резервной копии создать нельзя, каждая следующая копия данных для определенного номера телефона замещает предыдущую.

Чтобы получить данные из резервной копии, нужно:

иметь доступ к номеру телефона, который вы указали при ее создании;

помнить пароль, который вы задали для шифрования резервной копии.

Внимание. Резервная копия содержит только логины и секреты, необходимые для генерации одноразовых паролей. Пин-код, который вы задали, когда включали одноразовые пароли на Яндексе, необходимо помнить.

Удалить резервную копию с сервера Яндекса пока невозможно. Она будет удалена автоматически, если вы ей не воспользуетесь в течение года после создания.

Создание резервной копии

Выберите пункт Создать резервную копию в настройках приложения.

Введите номер телефона, к которому будет привязана резервная копия (например, «380123456789» ), и нажмите кнопку Далее .

Яндекс отправит код подтверждения на введенный номер телефона. Как только вы получите код, введите его в приложении.

Придумайте пароль, которым будет зашифрована резервная копия ваших данных. Этот пароль нельзя восстановить, поэтому убедитесь в том, что вы не забудете или не потеряете его.

Введите придуманный пароль два раза и нажмите кнопку Готово . Яндекс.Ключ зашифрует резервную копию, отправит ее на сервер Яндекса и сообщит об этом.

Восстановление из резервной копии

Выберите пункт Восстановить из резервной копии в настройках приложения.

Введите номер телефона, который вы использовали при создании резервной копии (например, «380123456789» ), и нажмите кнопку Далее .

Если для указанного номера найдена резервная копия данных Ключа, Яндекс отправит код подтверждения на этот номер телефона. Как только вы получите код, введите его в приложении.

Убедитесь, что дата и время создания резервной копии, а также имя устройства, соответствует той резервной копии, которую вы хотите использовать. Затем нажмите кнопку Восстановить .

Введите пароль, который вы задали при создании резервной копии. Если вы не помните его, к сожалению, расшифровать резервную копию будет невозможно.

Яндекс.Ключ расшифрует данные резервной копии и сообщит о том, что данные восстановлены.

Как одноразовые пароли зависят от точного времени

При генерации одноразовых паролей Яндекс.Ключ учитывает текущее время и часовой пояс, установленные на устройстве. Когда доступно интернет-соединение, Ключ также запрашивает точное время с сервера: если на устройстве время выставлено неверно, приложение сделает поправку на это. Но в некоторых ситуациях даже после поправки и при корректном пин-коде одноразовый пароль будет неправильным.

Если вы уверены, что вводите пин-код и пароль верно, но авторизоваться не получается:

Убедитесь, что на вашем устройстве установлено корректное время и часовой пояс. После этого попробуйте войти с новым одноразовым паролем.

Подключите устройство к интернету, чтобы Яндекс.Ключ мог получить точное время самостоятельно. Затем перезапустите приложение и попробуйте ввести новый одноразовый пароль.

Если проблема не разрешилась, обратитесь в службу поддержки через форму ниже.

Оставить отзыв о двухфакторной аутентификации