Как защититься от вирусов-шифровальщиков. Антивирусная правДА!TM

Вирусы-шифровальщики стали самой опасной угрозой нескольких последних лет. Злоумышленники используют их, чтобы зашифровывать данные пользователей с целью получения прибыли. Жертвами становятся не только обычные пользователи, но и крупные компании, которые рискуют потерять важные данные. Иногда, чтобы получить пароль для расшифровки, организации выплачивают мошенникам миллионы. Лишь защита от шифровальщиков может по максимуму обезопасить пользователя. Рассмотрим, какие существуют способы.

Защита от вируса-шифровальщика файлов

Многие пользователи пренебрегают методами , становясь в конечном итоге жертвой какого-нибудь вируса. И ладно, если на ПК не было важной информации. Однако многие хранят целые диски важных документов, что актуально для крупных компаний. Как же защититься ?

Антивирусная защита

Это средство от вирусов всегда выносится на первый план. Выбирайте на свой вкус любой антивирус. Сегодня есть масса известных лабораторий, которые стараются регулярно обновлять свои продукты. Желательно, приобретать лицензионное антивирусное ПО, чтобы получить дополнительные привилегии. Пользователям, которые платят, доступна помощь технической поддержки, которая в некоторых случаях расшифровывают данные.

Обновление системы и ПО

К мерам предосторожности от вирусов-шифровальщиков относится и своевременное обновление операционной системы, а также программных продуктов. Дело в том, что программный код постепенно устаревает, а злоумышленникам проще становится его взломать. Поэтому разработчики делают обновления ПО, которое «латает дыры».

Главная угроза – подозрительные файлы

В 90% случаев пользователи, которые ищут, как защитить компьютер и файлы от вируса-шифровальщика, становятся «инициаторами» заражения. Не следует запускать или открывать файлы, которые вызывают подозрения. Лучше скачать нужный документ или программу с проверенного источника.

Восстановление системы

Опытные пользователи знают, насколько это важная функция операционной системы. Потратив несколько минут на настройку восстановления, вы обезопасите свой ПК от многих угроз. Для настройки нажмите на «Мой компьютер» правой кнопкой мыши, перейдите в «Свойства», далее «Защита» – «Параметры». Здесь произведите настройку: для каких дисков будут делаться резервные копии, период времени и т.д.

Резервные копии

Самая лучшая защита от шифровальщиков – создание резервных копий файлов. Сохраняйте данные на внешние диски, которые уберегут их в случае угрозы. Рекомендуем пользоваться облачными хранилищами. Выбор их довольно широк, а за хранение небольших объемов (5-10 Гб) не придется платить.

Учитывая распространенность этих угроз, мы выделили несколько эффективных программ, которые обезопасят ПК от вирусов-шифровальщиков. Kaspersky Internet Security 2016 – лучшая защита от шифровальщиков. Помимо первоочередных функций, антивирус позволяет обезопасить информацию, что существенно снижает риск ее безвозвратной утраты. Internet Security 2016 регулярно обновляется в автоматическом режиме, обеспечивая безопасность. Антивирус ведет мониторинг активности программ и проверяет сайты.

Программа для защиты от вируса шифровальщика Symantec Endpoint Security идеально подойдет для крупных компаний, где требуется комплексная безопасность. Symantec Endpoint Security имеет единую консоль управления, простой интерфейс, а также много дополнительных функций.

Регулярные обновления позволяют бороться даже с последними шифровальщиками. Помимо прочего, антивирус недорого стоит.

Хотя наиболее эффективная защита от шифровальщиков реализуется на конечных устройствах, тем не менее, стоит предпринять превентивные меры и на периметре сети. Расскажем, как это можно сделать с помощью Panda GateDefender .

События последних месяцев показали, что традиционные антивирусные решения не очень эффективны в борьбе против неизвестных угроз и атак, в том числе со стороны шифровальщиков. В мы неоднократно пытались привлечь Ваше внимание к новой модели безопасности, основанной на использовании EDR-технологий, которые благодаря непрерывному мониторингу, отслеживанию взаимосвязи между всеми процессами и классификации 100% активных процессов позволяют значительно повысить уровень безопасности от современных неизвестных угроз: направленные атаки, безфайловые атаки, атаки без использования вредоносных программ, неизвестные эксплойты и шифровальщики и т.д. Например, семейство решений , использующее EDR-технологии, как раз разработаны для борьбы с подобными «сюрпризами».

Но подобные решения представляют собой решения для защиты непосредственно конечных устройств. А что не мешало бы предпринять на периметре сети?

Сегодня в нашей статье мы расскажем о том, какие превентивные меры безопасности стоит реализовать на периметре сети, чтобы фильтровать шифровальщиков до проникновения в корпоративную сеть, а также снизить возможные последствия в том случае, если какие-то из представителей данного класса угроз все же будут активированы на конечных устройствах.

Немного о шифровальщиках

Как вы знаете, шифровальщики – это форма мошенничества, используемая для вымогательства денег у жертвы, чьи конечные устройства были заблокированы с помощью определенного типа вредоносных программ, в результате чего она (жертва) теряет доступ к данным на этих устройствах.

Шифровальщики – это тип вредоносных программ, который устанавливается на конечное устройство и шифрует содержимое (все или определенные типы файлов) его жестких дисков и на всех подключенных сетевых дисках. В результате этого пользователь теряет доступ к хранящимся данным до тех пор, пока он не заплатит выкуп (и то не факт, что после этого можно будет получить полноценный доступ ко всем данным!). CryptoLocker – это один из наиболее «популярных» примеров шифровальщиков, который использует открытый RSA-ключ. В последнее время стали также известны и другие нашумевшие примеры.

Если говорить упрощенно, то шифровальщики, как правило, распространяются в замаскированном виде через вполне легитимный контент, например, счет в виде почтового вложения, zip-файл, содержащий фотографии, или другие типы файлов, которые потенциальная жертва, скорее всего, откроет, т.к. не предполагает какой-либо опасности. Однако, при открытии таких файлов, шифровальщик связывается со своим сервером управления (так называемый сервер C&C), который отвечает за генерацию новой пары RSA-ключей (открытый/закрытый) и хранение закрытого ключа, а также отправляет открытый ключ на устройство жертвы, после чего зловред шифрует все, что он может найти на жестких дисках и подключенных ресурсах в локальной сети. После этого зашифрованные данные не могут быть доступны до тех пор, пока они не будут расшифрованы с помощью закрытого ключа, который доступен только на сервере C&C.

(Хотя стоит отметить, что последние экземпляры шифровальщиков «научились» активироваться и без действий со стороны потенциальной жертвы…).

Действительно, в силу того, что размер ключей, используемых для шифрования, как правило, составляет не менее 2048 бит, то расшифровать зашифрованные файлы без закрытого ключа практически невозможно: конечно, это возможно в теории, но на практике на это может потребоваться достаточно много времени. Таким образом, единственный способ восстановить доступ к данным – это либо переустановить все пострадавшие устройства и восстановить на них резервную копию, либо заплатить выкуп (что мы не рекомендуем делать!) и надеяться на получение закрытого ключа (хотя достаточно много случаев, когда жертвы не получали ключи после оплаты).

Поэтому мы советуем поддерживать все свои системы и приложения в обновленном состоянии, а также быть уверенным в том, что сотрудники вашего предприятия прекрасно осознают всю опасность открытия подозрительных файлов или сайтов. Превентивные меры – это лучшее решение для предотвращения неприятных событий!

Почему стоит обратить внимание на периметр сети?

Обеспечивая борьбу с шифровальщиками и другими современными угрозами, необходимо предпринимать превентивные меры по различным направлениям. Да, наиболее эффективные меры (если исключить строгие запреты вообще на все, чтобы никто толком не мог работать) могут быть предприняты на уровне конечных устройств. Те же EDR-технологии показывают очень высокую эффективность в борьбе с шифровальщиками и новыми угрозами.

Но в силу того, что подавляющее большинство угроз проникают в корпоративную сеть из Интернета, то реализация определенных мер безопасности на периметре сети однозначно позволит фильтровать известные угрозы и усложнить «общение» шифровальщиков со своими внешними серверами управления. Тем более, что делать придется не так и много.

Пример защиты от шифровальщиков на периметре сети

В качестве примера рассмотрим решение Panda GateDefender – это UTM-решение для интегрированной и комплексной защиты периметра сети, которое предлагает следующие модули: антивирус, антиспам, контент-фильтрация, URL-фильтрация, прокси, файервол, IPS/IDS, VPN, Hotspot, контроль веб-приложений и многое другое. Данное решение поставляется в аппаратной, программной и виртуальной версии.

С помощью этого решения мы покажем ряд методов, которые позволяют перехватывать эти угрозы на периметре сети, а также минимизировать их активность, блокируя каналы, используемые злоумышленниками для управления вредоносными процессами и распространения инфекции.

1. Используйте антивирус Panda

Panda GateDefender использует антивирусный движок Panda для фильтрации всех видов трафика. Он хранит свои сигнатуры в облаке, поэтому вы всегда будете использовать обновленные сигнатуры для идентификации и блокировки любых направлений заражений. Благодаря антивирусному движку Panda все проверки осуществляются в реальном времени с помощью самых «свежих» сигнатур и облачных баз знаний.Чтобы включить антивирусный движок, в консоли управления Panda GateDefender перейдите к разделу Службы → Антивирусный движок , и на закладке Антивирус Panda настройте опции работы антивируса.

2. Используйте службу IPS

Система предотвращения вторжений (IPS) способна не только обнаруживать, но и блокировать трафик, генерируемый от шифровальщиков к своим серверам управления.Чтобы включить защиту с помощью системы IPS, в консоли управления Panda GateDefender перейдите в раздел Службы → Предотвращение вторжений , где нажмите на переключатель Включить IPS , если он выключен.

После включения данной службы на закладке Система предотвращения вторжений можно будет настроить дополнительные опции работы IPS.

Но нас в данном вопросе больше интересует следующая закладка Правила . Здесь на третьей странице найдите набор правил auto/emerging-trojans.rules .

У данного набора правил смените политику с предупреждения на активное применение, нажав на иконку с восклицательным знаком. После применения изменения иконка сменится на красный щит.

Теперь весь трафик, идентифицируемый с троянами, будет заблокирован. Вы также можете применить набор правил auto/emerging-tor.rules для дополнительной защиты.

3. Используйте файервол для исходящих соединений

Тот же CryptoLocker использует Torrents как вектор заражения, а TOR-соединения для взаимодействия со своими серверами управления C&C. Таким образом, еще один совет по повышению уровня безопасности – это заблокировать весь исходящий трафик, который использует эти два протокола.Межсетевой экран → Исходящий трафик.

Здесь создайте новое правило с политикой отклонить или запретить для блокировки этого исходящего трафика. При этом для обеспечения более высокого уровня защиты, добавьте все сети или зоны, которые находятся после Panda GateDefender, указав значение <ЛЮБОЙ> у опции Источник/Тип .

Кроме того, данное правило обязательно должно быть первым в списке правил, поэтому необходимо поставить соответствующее значение у опции Политика/Позиция

.

В результате в списке правил вы увидите примерно следующее:

4. Используйте HTTP-прокси 1/2: Веб-фильтр

Укажите профиль в HTTP-прокси, который блокирует вредоносные URL’ы, которые могут распространять шифровальщиков.В консоли управления Panda GateDefender перейдите в раздел Прокси → HTTP .

Здесь перейдите на закладку Веб-фильтр , где внесите изменения в существующий профиль или создайте новый.

В блоке для выбора фильтруемых категорий веб-сайтов у категории Security заблокируйте доступ к категориям Anonymizers, Botnets, Compromised, Malware, Network Errors, Parked Domains, Phishing & Fraud, Spam Sites .

Кстати, этот метод лучше использовать в сочетании со следующим методом.

5. Используйте HTTP-прокси 2/2: Антивирусная проверка HTTP

На этой же странице с опциями проверьте, что опция Активировать антивирусное сканирование включена. По умолчанию, она как раз и включена, а потому мы рекомендуем оставить ее включенной.

6. Включите HTTPS-прокси

Для распространения заражения зачастую используются HTTPS-соединения. Таким образом, HTTPS-прокси может быть использован для перехвата соединений, разрешая только легитимные соединения с хорошо известными веб-сайтами.Т.к. HTTPS-прокси работает только в паре с включенным HTTP-прокси, то предварительно проверьте, что последний включен в разделе Прокси → HTTP . После этого перейдите на закладку HTTPS-прокси и включите опцию Включить HTTPS-прокси .

7. Включите SMTP-прокси 1/2: Антивирусная проверка

Зачастую шифровальщики распространяются через вложения в электронные письма, которые на первый взгляд могут показаться письмами от известных и легитимных отправителей, но на самом деле они содержат ложную ссылку или поддельное опасное вложение. В связи с этим рекомендуется активировать в SMTP-прокси антивирусную проверку.В консоли управления Panda GateDefender перейдите в раздел Прокси → SMTP и включите SMTP-прокси. Затем в блоке Вирусные настройки включите опцию Проверять почту на вирусы , чтобы активировать антивирусный движок для почтового трафика.

Вы также можете настроить и то, что делать с письмами, которые будут помечаться как спам, а также ряд других опций.

8. Включите SMTP-прокси 2/2: Расширения файлов и двойные расширения

Еще один способ доставки шифровальщиков в виде почтового вложения – это назвать вложенный файл с применением двойного расширения. (например, meeting.png.bat), в результате чего почтовый клиент показывает только первое расширение (meeting.png), в силу чего пользователь думает, что получил файл с картинкой. Дважды кликнув на этом файле, пользователь не увидит никакого изображения, но при этом без разрешения пользователя запустится bat-файл. Так что еще одна хорошая рекомендация – это блокировка потенциально опасных расширений файлов и запрет на передачу почтовых вложений с двойным расширением.Для настройки в консоли управления Panda GateDefender перейдите в раздел Прокси -> SMTP и включите SMTP-прокси (если он был выключен).

Затем в блоке Файловые настройки

включите опцию Блокировать файлы по расширению

, чтобы активировать систему проверки почтовых вложений.

После этого в списке для выбора типов файлов для блокировки по расширению выберите все расширения, которые должны блокироваться SMTP-прокси, а также включите опцию для блокировки файлов с двойным расширением и выберите соответствующие значения в появившемся выпадающем меню.

9. Включите DNS-прокси

Когда CryptoLocker или другие шифровальщики запускаются, то они попытаются изменить настройки DNSна зараженной машине, чтобы иметь возможность связываться со своими серверами управления для корректной работы. Такого развития событий можно избежать, включив DNS-прокси в решении Panda GateDefender. В этом случае все DNS-запросы от устройства, которое расположено за решением Panda GateDefender, будут всегда перехватываться им, блокируя любую возможность для шифровальщиков связаться со своим сервером управления.Для этого перейдите в раздел Прокси → DNS .

Кстати, на закладке Антишпион есть смысл поставить ежедневные обновления, чтобы блокировать известные вредоносные домены.

Заключение

В результате вышеуказанных несложных действий вы сможете настроить защиту периметра сети от шифровальщиков, попытавшись заблокировать их проникновение в корпоративную сеть из Интернета, а также усложнив им возможность взаимодействия со своими серверами управления. Такие превентивные меры позволят значительно сократить риск заражения, а также смогут минимизировать возможные последствия после запуска шифровальщиков в корпоративной сети.Первое место в конкурсе занял Антон Севостьянов с актуальным руководством по защите от шифровальщиков. Антон работает системным администратором и обучает пользователей информационным технологиям. Больше видеоуроков можно найти на его сайте .

Сегодня

стали популярным инструментом киберпреступников. С их помощью злоумышленники вымогают деньги у компаний и обычных пользователей. За разблокировку личных файлов пользователи могут отдать десятки тысяч рублей, а

владельцы бизнеса

- миллионы (например, если заблокированной окажется база 1С).

В руководстве я предлагаю несколько способов защиты от шифровальщиков, которые помогут максимально обезопасить ваши данные.

Антивирусная защита

Среди всех средств защиты на первом месте стоит антивирус (я пользуюсь ). Вирусные базы данных автоматически обновляются несколько раз в день без участия пользователя, но нужно следить и за актуальностью самой программы. Помимо обновления антивирусных баз разработчики регулярно добавляют в свои продукты современные средства защиты от вирусов.

Одним из таких средств является облачный сервис ESET LiveGrid®, который может блокировать вирус раньше, чем он будет занесен в антивирусную базу. Система ESET «на лету» анализирует информацию о подозрительной программе и определяет ее репутацию. В случае возникновения подозрений на вирус все процессы программы будут заблокированы.

Проверить, включена ли функция ESET LiveGrid® можно следующим образом: ESET NOD32 - Дополнительные настройки - Служебные программы - ESET LiveGrid® - Включить систему репутации ESET LiveGrid®.

Оценить эффективность ESET LiveGrid® можно на сайте , предназначенном для тестирования работы любых антивирусных продуктов. Переходим по ссылке Security Features Check (Проверка функций защиты) - Feature Settings Check for Desktop Solutions (Проверка функций защиты для персональных компьютеров) или Feature Settings Check for Android based Solutions (Проверка функций защиты для устройств на Android) - Test if your cloud protection is enabled (Проверить, включена ли у вас облачная защита). Далее нам предлагается скачать тестовый файл, и, если антивирус среагировал на него, - защита активна, если нет - нужно разбираться, в чем дело.

Обновление операционной системы и программных продуктов

Злоумышленники часто используют известные уязвимости в программном обеспечении в надежде на то, что пользователи еще не успели установить последние обновления. В первую очередь это касается операционной системы Windows, поэтому следует проверить и, при необходимости, активировать автоматические обновления ОС (Пуск - Панель управления - Центр обновления Windows - Настройка параметров - Выбираем способ загрузки и установки обновлений).

Отключение службы шифрования

В Windows предусмотрена специальная служба шифрования данных; если не пользуетесь ей регулярно, лучше ее отключить - некоторые модификации шифровальщиков могут использовать эту функцию в своих целях. Для отключения службы шифрования нужно выполнить следующие действия: Пуск - Панель управления - Администрирование - Службы - Шифрованная файловая система (EFS) и перезагрузить систему.

Обратите внимание, что если вы применяли шифрование для защиты каких-либо файлов или папок, то следует снять галочки в соответствующих чекбоксах (ПКМ - Свойства - Атрибуты - Дополнительно - Шифровать содержимое для защиты данных). Иначе после отключения службы шифрования, вы не сможете получить доступ к этим файлам. Узнать, какие файлы были зашифрованы, очень просто - они будут выделены зеленым цветом.

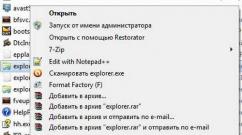

Ограниченное использование программ

Для повышения уровня безопасности можно заблокировать запуск любых программ, которые не соответствуют заданным нами требованиям. По умолчанию такие настройки установлены только для папок Windows и Program Files.

Настроить локальную групповую политику можно так: Выполнить - gpedit - Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Политики ограниченного использования программ - ПКМ - Создать политику ограниченного использования программ.

Давайте создадим правило, запрещающее запуск программ из каких-либо мест за исключением разрешенных (Дополнительные правила - ПКМ - Создать правило для пути - Путь: *, т.е. любой путь - Уровень безопасности: Запрещено).

В окне «Назначенные типы файлов» указаны расширения, которые будут блокироваться при попытке запуска. Советую добавить сюда расширение.js - java script и удалить.ink, чтобы можно было запускать программы с помощью ярлыков.

На эффективную настройку может уйти определенное время, но результат определенно этого стоит.

Использование учетной записи обычного пользователя

Работать с учетной записи администратора не рекомендуется даже продвинутым пользователям. Ограничение прав учетной записи позволит минимизировать урон при случайном заражении (Включить учетную запись администратора - Задать пароль - Лишить текущего пользователя административных прав - Добавить в группу пользователи).

Для выполнения действий с правами администратора в Windows предусмотрен специальный инструмент - «Контроль учетных записей», который запросит пароль для выполнения той или иной операции. Проверить настройки можно здесь: Пуск - Панель управления - Учетные записи пользователей - Изменение параметров контроля учетных записей - По умолчанию - Уведомлять только при попытках внести изменения в компьютер.

Контрольные точки восстановления системы

Иногда вирусам все равно удается преодолеть все уровни защиты. В этом случае у вас должна быть возможность откатиться на раннее состояние системы. Настроить автоматическое создание контрольных точек можно так: Мой компьютер - ПКМ - Свойства - Защита системы - Параметры защиты.

По умолчанию при установке операционной системы защита включена только для системного диска, однако шифровальщик затронет содержимое всех разделов на вашем ПК. Для восстановления файлов стандартными средствами или программой Shadow Explorer следует включить защиту для всех дисков. Контрольные точки займут некоторый объем памяти, однако они могут спасти ваши данные в случае заражения.

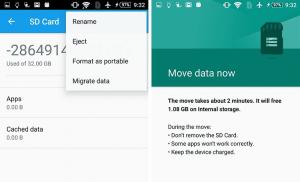

Резервное копирование

Я настоятельно рекомендую регулярно делать самой важной информации. Эта мера поможет не только защититься от вирусов, но послужит страховкой на случай выхода жесткого диска из строя. Обязательно делайте копии данных и сохраняйте их на внешних носителях или в облачных хранилищах.

Надеюсь, руководство будет для вас полезным и поможет защитить личне данные (и деньги!) от злоумышленников.

Севостьянов Антон

победитель конкурса

Июль 6, 2018 12:35 | Bitdefender Россия |

Этот тип вирусов по праву считается самым опасным для личной информации, хранящейся на компьютере. Эти вредоносные программы распространяются в большинстве случаев без участия пользователей и ориентированы не на разрушение файловой системы, а на шифрование файлов владельца компьютера. Кибермошенники обычно обещают выслать ключи дешифровки в обмен на денежный выкуп, но, как показывает практика, надеяться на это нет смысла.

За последние два года безопасность корпоративных и личных компьютеров несколько раз подвергалась огромной опасности из-за резко активизации. За этот период три разных шифровальщика-вымогателя уничтожали данные на компьютерах. Это вирусы Petya, BadRabbit и WannaCry 2.0. Ущерб от их деятельности сложно переоценить: счёт идёт на миллиарды долларов, а число пострадавших компьютеров и компаний до сих пор не установлено.

Помимо обновлений для операционных систем и программ рекомендуется установить антивирус. При желании можно установить бесплатный антивирус. Но как его выбрать?

Лучшим по рейтингам, составленным Av-Test, AV-Comparatives и Роскачеством, антивирусом для дома/бизнеса является Bitdefeder. Лучшими по рейтингам стали не только его платные версии, но бесплатный вариант антивируса. Во время активизации шифровальщиков ни один из пользователей антивируса не пострадал: ни компании, ни физические лица. Как же Bidefender может защитить компьютер от вирусов-шифровальщиков?

Компания разработала специальное бесплатное решение Anti-Ransomware. Оно рассчитано на защиту от вирусов-шифровальщиков, в том числе от WannaCry, NonPetya, BadRabbit и других. Для этого программа сохраняет файлы на устройстве специальным способом, не позволяющим вредоносным-программам их шифровать.

Оптимальной защитой для дома станет антивирус . Программа позволяет создавать безопасные папки для важных файлов. Папки получают усиленную защиту от шифровальщиков, а при попытке атаки на них пользователь получает уведомление об угрозе. Ещё одной эффективной мерой является встроенный советник по безопасности Wi-Fi. Он будет защищать банковские операции, покупки и использование приложений или браузеров. При возникновении угрозы советник не позволит шифровальщику и кибермошеннику получить доступ к устройству.

Также компания активно развивает антивирусы для бизнеса. Наиболее полный функционал представлен в программе . Антивирус позволяет блокировать доступ к приложениям или веб-страницам, использует для защиты firewall, поисковый советник и веб-фильтрацию для защиты от взломов. Настройка работы антивируса осуществляется с помощью облачной консоли. Антивирус в 2017 году был отмечен лабораторией AV-Test как решение, которое потребляем меньше всего ресурсов виртальных машин.

Всем привет уважаемые друзья и читатели. На связи Руслан Мифтахов, автор этого блога, кто не знает.

В этой статье я бы хотел обсудить нашумевшую тему о вирусной атаке по всему миру, которая началась в пятницу 12 мая этого года. Также дать несколько советов как защититься от вируса шифровальщика и спасти свои важные данные на компьютере.

Если вы читаете мой блог, то знаете, что я занимаюсь ремонтом компьютеров. Это больше мое хобби, чем работа. Так вот насколько я помню до 2013 года распространены были вирусы блокираторы.

При загрузке системы выскакивало сообщение со всякой угрожающей надписью, иногда с порно картинками. У меня даже несколько фото таких блокировщиков осталось. Вот одно из них.

Несколько клиентов мне признавались, что платили деньги мошенникам, и в итоге вызывали мастера, чтобы убрать этот вирус. Одна даже три раза по 500 рублей платила в разных терминалах, думая что в другом наверняка код разблокировки напечатается. В итоге вызвала меня и я удалил этот вирус за 5-10 минут.

Где-то в 2013 году я впервые столкнулся в нашем городе с вирусом шифровальщиком, когда начали поступать заявки такого рода наподобие wannacry. Например вот такой вирус под названием эбола, который я сфоткал на память.

Конечно сам вирус не составляло труда удалить с компа, а вот зашифрованные данные расшифровать не получилось, тут мог помочь только подходящий дешифратор.

Принцип действия вируса

Вирус в основном распространяется через электронную почту. Приходит письмо с темой от МВД России или же решение суда или с налоговой, в общем играют на любопытстве пользователя, чтобы тот открыл письмо. А в том письме прикреплен файл, тот самый вирус шифровальщик.

После проникновения на ПК вирус начинает шифровать все фото, видео, документы. Файлы на компе как бы есть, но их не возможно открыть. Вот такая вот беда, а чтобы расшифровать данные мошенники просят за это 15-20 тысяч рублей.

Конечно, если файлы имеют свою ценность и копий нет, пользователь идет на сделку с мошенниками. Таких случаев я не слышал, никто не любит говорить, что он стал жертвой мошенников.

Даже вызывали в одно дом управление, где я наблюдал такую картину.

По словам бухгалтера, пришло письмо на электронную почту с темой от администрации. Открыв которое, в прикрепленных файлах был якобы важный документ, который нужно открыть и прочесть. Ну а дальше сами все понимаете, открыв этот файл, запускается вирус и шифрует все что не попадя на компьютере.

И это все перед проверкой налоговой, то ли это совпадение, то ли была на то причина;)

Почему люди платят мошенникам?

Тут играет тонкая психология, в случае с вирусом блокировщиком выходили непристойные картинки с надписью, что вы лазили по не пристойным сайтам и храните фото с детской порнографией, а это карается законом статья такая-то. Кто-то верил в эту чушь и платил, а кто-то просто не хотел чтобы видели это его родственники и платили, надеявшись, что блокиратор исчезнет после оплаты. Ага наивные.

В случае с вирусом wanna cry мошенники рассчитывают, что зашифрованные файлы будут пользователю очень нужны и важны и он заплатит. Но тут сумма уже не 500-1000 рублей, как в первом случае. И наверное мошенники нацелены на более крупную дичь.

Сами подумайте какой среднестатистический пользователь будет платить 500 долларов за утерянный семейный фото видео архив или за курсовую или дипломную работу.

Тут скорее цель крупные компании и госкорпорации, что и случилось с Мегафоном, Билайн и рядом других. Как думаете заплатят они 500 баксов за восстановление своей базы?

Заплатят, если нет конечно копии. Если есть копия, тут вопросов нет, сносится все и ставится заново резервная копия. Потеряют 2, 3 часа, но зато все будет работать как и работало.

Как предостеречься от шифровальщика

- Первое что нужно — это делать и важных данных. Я рекомендую иметь не меньше трёх копий на разных носителях. Копируйте на флешку, на внешний жёсткий диск, держите копию в облаке Майл, Яндекс диск или других сервисах облачного хранения.

- Регулярно обновляйте вручную операционную систему. Даже если виндовс не был обновлен, антивирус нод32 детектирует и заблокирует WannaCry и его модификации.

- Быть бдительным и не открывать подозрительные письма, для этого конечно нужен опыт, чтобы чувствовать какие письма нельзя открывать.

- Обязательно должен стоять антивирус с действующей лицензией с постоянно обновляемой базой данных. Я рекомендую антивирус Eset Nod 32 Smart Security.

Чтобы приобрести со скидкой антивирус переходите по кнопке ниже.

После оплаты удобным для вас способом, на ваш указанный электронный адрес придет лицензионный ключ и ссылка для скачивания антивируса.

Вот эти пункты, если будете соблюдать, то вам никакой вирус даже шифровальщик не страшен. И будете петь как в мультике «три поросенка»: нам не страшен серый волк, страшный волк, старый волк:)

Ну все на этом, я вас предупредил, а предупрежден, значит что? Правильно — вооружен.

Делитесь этой статьей, чтобы ваши друзья, знакомые и родственники не попались в лапы мошенников.

С уважением, Руслан Мифтахов