Коммутатор подключается. Рассмотрим, создадим и заюзаем аппаратную петлю на порте коммутатора. Условия эксплуатации - температурный диапазон, защита от импульсных перенапряжений

Мы знаем, что, управляемый коммутатор «из коробки», готов работать даже без настроек, НО только как неуправляемый. Соответственно, нам предстоит процесс настройки свитча для решения поставленных задач.

Рассмотрим самые распространенные функции и их процесс настройки через web-интерфейс.

VLANs

Основная функция управляемых коммутаторов - это, конечно же, дробление базовой сети на более мелкие подсети.

VLAN – это функция, позволяющая физическую сеть разделить на несколько виртуальных подсетей. Т.е. одна подсеть будет соответствовать определенному VLAN. Простой пример: разграничение компьютеров пользователей по рабочим отделам или должностям (бухгалтерия, отдел продаж, логистика и т.д.) Соответственно, сети с разными VLAN не будут видны друг другу. Физически сеть не затрагивается – это означает, что несколько VLANов проходит через одно и то же соединение.

Это в свою очередь увеличивает безопасность каждой подсети. Стоит отметить, что благодаря разбивке снижается трафик широковещательных доменов (это те данные, которые предназначены для отправки всем участникам сети).

Суть настройки VLAN в правильном заполнении таблицы данными для каждого порта коммутатора:

Существует несколько ролей портов:

Access – для соединения с нетегированными/конечными устройствами, например, с ПК.

Trunk – соединение между несколькими нетегированными/тегированными устройствами и/или коммутаторами.

Hybrid – похож на trunk порт, но с возможностью указывать теги, которые будут удалены из пакетов.

Резервирование

Следующая функция, для которой необходим управляемый свитч – это резервирование.

Помним, что неуправляемый коммутатор НЕ поддерживает кольцевую топологию.

Самый широко используемый протокол резервирования – это RSTP (Rapid spanning tree protocol)

Настройки RSTP намного проще чем понимание его принципа работы с ролями портов, поэтому рассмотрим только сам принцип:

У вас имеется некая сеть из коммутаторов (группа). Вы включаете функцию RSTP на всех коммутаторах, и свитчи самостоятельно выстраиваются в топологию «дерева». Выбирается «корневой» коммутатор (Root), к которому каждый свитч из сети ищет кратчайший путь, а те линии, которые больше не используются, становятся резервными.

В настройках необходимо указать порты коммутатора, на которых включается функция RSTP:

Turbo Ring & Turbo Chain

О современных протоколах резервирования, таких как Turbo Ring и Turbo Chain, обеспечивающие время восстановления сети до 20 мс, и их настройках мы говорили ранее.

Port Trunking

Интересная функция Port Trunking, благодаря которой возможно увеличить пропускную способность сети. Концепция состоит в том, что при объединении нескольких физических каналов получаем один логический, производительность которого приблизительно равна сумме задействованных линий. Это так же обеспечивает резервирование (при обрыве одной из линии, трафик будет проходить по остальным).

В настройках просто выделяются те порты, которые объединяются в trunk. И выбирается транк-группа

В последнем обновлении прошивки Turbo Pack 3 от MOXA появилась поддержка объединения всей транк-группы в виртуальный логический порт Turbo Ring. Это означает, что теперь можно строить резервирование Turbo Ring на объединенных линиях.

Функция блокировки портов обеспечивает дополнительную сетевую безопасность, благодаря возможности контроля доступа к определенным портам коммутатора.

Для настройки необходимо деактивировать соответствующий порт в колонке Enable:

Port Security

Еще одна функция безопасности, ограничивающая доступ к порту - это Port Security. Осуществляется привязкой MAC адреса к определенному порту. Благодаря чему, доступ к данному порту будет иметь только определенно устройство.

Настройки будут выглядеть в виде таблицы:

Порт = MAC адрес

Port Mirror

Зеркалирование порта – используется для мониторинга данных через определенный порт, путем дублирования трафика с одного порта на другой.

В настройках выбирается порт (monitored port), чья активность будет отслеживаться. Выбирается вариант отслеживания (только входящий трафик, только исходящий или оба). И соответственно порт, на который будет осуществляться дублирование сетевой активности (mirror port):

Мониторинг

Управляемый коммутатор имеет микропроцессор, и в режиме реального времени есть возможность осуществлять просмотр статистики. Например, состояние системных ресурсов:

Мы привыкли к тому, что коммутатор (свитч/switch) - это устройство с разъемами rj-45 и/или с оптическими портами. Эти самые устройства могут различаться по функционалу, и не факт, что вам нужен именно коммутатор! Возможные варианты: медиаконвертер, межсетевой экран, концентратор, хаб, роутер и т.д.

Мы привыкли к тому, что коммутатор (свитч/switch) - это устройство с разъемами rj-45 и/или с оптическими портами. Эти самые устройства могут различаться по функционалу, и не факт, что вам нужен именно коммутатор! Возможные варианты: медиаконвертер, межсетевой экран, концентратор, хаб, роутер и т.д.

Перед началом выбора коммутатора стоит самостоятельно определиться с основными потребностями и задачами, которые необходимо будет решать устройству. Далее в этой статье мы рассмотрим основные отличия неуправляемого коммутатора от управляемого, которые должны будут помочь в принятии окончательного решения.

Сетевой коммутатор – устройство, предназначенное для объединения нескольких сетевых устройств (или узлов) для передачи данных, обычно в одном сегменте. Данное устройство работает на канальном (L2) или сетевом уровне (L3) модели OSI, но об этом позже.

Коммутаторы различаются и по скорости работы (передачи данных): 10/100Мбит, 1Гб, 10Гб и даже 100Гб. Многие коммутаторы поддерживают автоматическое определение скорости. В современном мире не нужно разбираться, какой кабель подобрать: прямой или кроссовый, поэтому можно всегда использовать прямой при подключении любых устройств (функция MDI/MDIX).

Так в чем же разница между управляемыми и неуправляемыми коммутаторами? Конечно, в самой начинке и функционале.

Разберем каждый свитч по его возможностям.

Неуправляемый коммутатор – это устройство по функционалу напоминающее хаб, т.е. самостоятельно передающее пакеты данных с одного порта на остальные. НО! В отличие от хаба свитч передает данные только непосредственно получателю, а не всем устройствам подряд, так как в коммутаторе есть таблица MAC-адресов, благодаря которой коммутатор помнит на каком порту какое находится устройство.

Неуправляемый свитч с оптическими портами может являться альтернативой медиаконвертера с ограниченным количеством портов, например, когда необходимо конвертировать оптику и передавать пакеты данных далее сразу на несколько портов/устройств.

Стоит отметить, что в данных коммутаторах нет web-интерфейса, так как настраивать в них нечего.

Самый очевидный пример использования – объединение компьютеров, камер, контроллеров и других ethernet устройств в одну сеть.

Управляемый коммутатор – более сложное устройство, которое может работать как неуправляемый, но при этом имеет ручное управление, расширенный набор функций и поддерживает протоколы сетевого управления по сети благодаря наличию микропроцессора (по сути управляемый свитч – это узкоспециализированный компьютер).

Доступ к настройкам данного типа устройства осуществляется несколькими способами: при помощи протокола Telnet или SSH, WEB-интерфейса или через SNMP; используется графическое меню, текстовое меню или командная строка.

Одно из основных преимуществ управляемого коммутатора – это возможность разделения локальной сети с помощью VLAN. То есть помимо заполнения MAC-таблицы коммутатор добавляет информацию о принадлежности полученного кадра к определенному сегменту сети. Соответственно, как минимум, мы избавляемся от большого количества широковещательного трафика, устанавливаем самостоятельно доступность устройств к определенной подсети и повышаем безопасность.

Еще одно отличие управляемого коммутатора – протоколы резервирования, которые позволяют создавать сложные топологии. Стандарт Ethernet поддерживает только последовательное соединение, но при помощи специальных «хитростей» в логике работы устройств можно организовывать физические кольца, полукольца, и сети типа Mesh (ячеистая топология). При этом на самом деле логическое подключение все равно остаётся шинным.

Ниже приведен пример (схема), решающий сразу несколько задач. Во-первых, это резервирование коммутаторов в кольце, т.е. есть существует основное кольцо Turbo Ring; к нему подключены ещё несколько коммутаторов через Turbo Chain без изменения основной топологи кольца.

Применение сетевого оборудования в промышленности требует учета параметров среды, в которой должны работать устройства. Например, оборудование, предназначенное для установки на заводах, должно выдерживать более широкий диапазон температур, вибраций, физических загрязнений и электрических помех, чем оборудование, устанавливаемое в обычных монтажных телекоммуникационных шкафах. Поскольку управление критически важными процессами может зависеть от канала Ethernet, экономическая стоимость падения связи может быть высокой, и поэтому важным критерием является высокая доступность. Промышленные коммутаторы L2 предназначены для установки на особо важных объектах, заводах и в производственных помещения. Устройства industrial ethernet могут работать при низких температурах, а также имеют повышенную устойчивость к пыли (уровень защиты IP40). Также существуют коммутаторы ip67 , имеющие полную защиту от пыли и выдерживающие погружение в воду на глубину до 1 метра (уровень защиты IP67).

Серия Gazelle - это управляемые промышленные ethernet коммутаторы , предназначенные для автоматизации производства, силовых ведомств, электроэнергетики и др. Устройства могут работать при низких температурах, а также имеют повышенную устойчивость к пыли (уровень защиты IP40 и GB/T 17626.5) и грозозащиту до 6000 вольт.

Базовая настройка коммутатора состоит из нескольких этапов: задание имени хоста и описания портов, настройка VLAN, настройка протокола кольца и включение мониторинга устройства. В следующих пунктах статьи приводятся примеры настройки.

1. Настройка описания портов и hostname

Чтобы было проще определить, какие устройства подключены к интерфейсам коммутатора, рекомендуется задавать портам параметр description . Таким образом обычно описывают, к какому оборудованию или в какое помещение идет кабель из данного порта. Это делается в режиме конфигурации интерфейса командой:

description text

Raisecom является стандартным именем хоста. Рекомендуется менять его на название устройства или места, где оно установлено.

Raisecom#hostname SwitchA

SwitchA#

2. Настройка VLAN

Основное применение VLAN заключается в разделении сети на отдельные логические сегменты. На коммутаторе создается несколько VLAN, а хосты, которые подключаются к устройству, делятся между ними. Таким образом, общаться между собой могут только узлы, находящиеся в одном VLAN. Например, финансовый и IT отделы должены быть помещены в разные подсети, чтобы они не могли получить доступ друг к другу.

Существует 2 режима интерфейса: Trunk и Access. Порты в режиме Access обычно используются для подключения пользовательских устройств, например ПК, телефонов или камер, т.е. организации услуг доступа. Такие интерфейсы пропускают в сторону клиентских устройств пакеты только с уникальным идентификатором своего VLAN и «тегируют» пакеты от них. Пакеты других VLAN отбрасываются.

Порты в режиме Trunk обычно используются для связи коммутаторов между собой. Для них настраивается список VLAN, которые им разрешено пропускать через себя, и все пакеты с тегами этих VLAN будут передаваться через такие порты. Другие пакеты будут отбрасываться.

Существует Native VLAN . Трафик этого VLAN не тегируется даже в Trunk , по умолчанию это 1-й VLAN и по умолчанию он разрешён. Эти параметры можно переопределить. Нужен Native VLAN для совместимости с устройствами, незнакомыми с инкапсуляцией 802.1q. Например, если нужно через Wi-Fi мост передать три VLAN , и один из них является VLAN управления. Если Wi-Fi-модули не понимают стандарт 802.1q, то управлять ими можно, только если этот VLAN настроить, как Native VLAN с обеих сторон.

2.1 Настройка пользовательских VLAN и VLAN управления

Обычно в целях безопасности рекомендуется разделять пользовательский трафик и трафик управления системой. Поэтому для подключения к коммутатору создают отдельный VLAN и задают в нем IP-адрес для подключения по протоколу telnet или ssh. Создадим VLAN 100 и VLAN 200, активируем их, настроим VLAN 200 для управления по адресу 192.168.4.28, а VLAN 100 как пользовательский.

Raisecom(config-gigaethernet1/1/1)#switchport access vlan 100

Raisecom(config)#interface gigaethernet 1/1/2

Raisecom(config-gigaethernet1/1/1)#switchport mode access

Raisecom(config-gigaethernet1/1/1)#switchport access vlan 200

Raisecom(config)#interface ip 1

Raisecom(config-ip1)#ip address 192.168.4.28 255.255.255.0 200

2.2 Настройка Voice VLAN

Иногда требуется разделить голосовой трафик и передачу остальных данных по разным VLAN. Можно настроить интерфейс GE 1/1/1 в режиме Trunk, пустить передачу данных по Native VLAN (VLAN 100), а голосовой трафик по Voice VLAN (VLAN 200 ). Создадим VLAN 100 и VLAN 200, активируем их, настроим VLAN 200 как Voice VLAN:

Raisecom(config)#create vlan 100,200 active

Raisecom(config)#interface gigaethernet 1/1/1

Raisecom(config-gigaethernet1/1/1)#switchport mode trunk

Raisecom(config-gigaethernet1/1/1)#switchport trunk native vlan 100

Raisecom(config-gigaethernet1/1/1)#voice-vlan 200 enable

3. Настройка протокола кольца на примере RSTP

С усложнением структуры сетей и ростом числа коммутаторов в них петли в сети Ethernet становятся большой проблемой. Из-за механизма пакетной широковещательной передачи петля заставляет сеть генерировать большие объемы данных, в результате чего снижается пропускная способность сети и оказывается серьезное влияние на пересылку обычных данных. Сетевой шторм, вызванный петлей, показан на рисунке.

Spanning Tree Protocol (STP) соответствует стандарту IEEE 802.1d и используется для удаления петель. Gazelle S1112i, на которых работает STP, будут обрабатывать пакеты Bridge Protocol Data Unit (BPDU) для выбора корневого коммутатора, корневого порта и designated порта. Интерфейс петли блокируется логически в соответствии с результатами выбора, обрезая структуру петлевой сети до древовидной структуры, которая имеет Gazelle S1112i-PWR в качестве корня. Это предотвращает непрерывное распространение, неограниченную циркуляцию пакетов в петле, широковещательные штормы и снижение производительности обработки пакетов, вызванной повторным приемом одних и тех же пакетов.

Основным недостатком STP является низкая скорость сходимости. Сходимость означает состояние, когда выбраны корневой коммутатор, корневые и designated порты, эти порты переведены в режим пропуска трафика, а остальные порты в режим блокировки трафика. Для улучшения медленной скорости сходимости STP IEEE 802.1w устанавливает протокол быстрого связующего дерева (RSTP), который ускоряет механизм изменения состояния блокировки интерфейса на состояние пересылки.

Пример настройки на Gazelle S1112i описан ниже.

Включим RSTP, поставим приоритет Switch A равным 0, и стоимость пути от Switch B к Switch A равной 10.

Включим RSTP на Switch A, Switch B, и Switch C

Raisecom#hostname SwitchA

SwitchA#config

SwitchA(config)#spanning-tree enable

SwitchA(config)#spanning-tree mode rstp

Raisecom#hostname SwitchB

SwitchB#config

SwitchB(config)#spanning-tree enable

SwitchB(config)#spanning-tree mode stp

Raisecom#hostname SwitchC

SwitchC#config

SwitchC(config)#spanning-tree enable

SwitchC(config)#spanning-tree mode stp

Настроим интерфейсы

SwitchA(config)#interface port 1

SwitchA(config-port)#exit

SwitchA(config-port)#switchport mode trunk

SwitchA(config-port)#exit

SwitchB(config-port)#exit

SwitchB(config)#interface port 2

SwitchB(config-port)#switchport mode trunk

SwitchB(config-port)#exit

SwitchC(config)#interface port 1

SwitchC(config-port)#exit

SwitchC(config)#interface port 2

SwitchC(config-port)#switchport mode trunk

SwitchC(config-port)#exit

Настроим приоритеты

SwitchA(config)#spanning-tree priority 0

SwitchA(config)#interface port 2

SwitchA(config-port)#spanning-tree extern-path-cost 10

SwitchB(config)#interface port 1

SwitchB(config-port)#spanning-tree extern-path-cost 10

4. Настройка мониторинга SNMP v2

Simple Network Management Protocol (SNMP) разработан Инженерной группой по Интернету (IETF) для решения проблем управления сетевыми устройствами, подключенными к Интернету. Через SNMP система может управлять всеми сетевыми устройствами, которые поддерживают SNMP, включая мониторинг состояния сети, изменение конфигурации сетевого устройства, и получение сетевых аварийных сигналов. SNMP является наиболее широко используемым протоколом управления сетью в TCP / IP. SNMP разделен на две части: агент и NMS. Агент и NMS взаимодействуют посредством пакетов SNMP, отправляемых через UDP.

Существует несколько версий протокола SNMP:

SNMP v1 использует механизм аутентификации имени сообщества. Имя сообщества - строка, определенная агентом, действует как пароль. Система управления сетью может подключаться к агенту только путем правильного указания имени его сообщества. Если имя сообщества, содержащееся в пакете SNMP, не будет принято Gazelle S1112i-PWR, пакет будет отброшен.

SNMP v2c также использует механизм аутентификации имени сообщества. SNMP V2c поддерживает больше типов операций, типов данных и кодов с ошибками, что позволяет лучше идентифицировать ошибки.

Рассмотрим пример настройки протокола SNMP.

Настроим IP адрес коммутатора

Raisecom#config

Raisecom(config)#interface ip 0

Raisecom(config-ip)#ip address 20.0.0.10 255.255.255.0 1

Raisecom(config-ip)#exit

Настроим SNMP v1/v2c view

Raisecom(config)#snmp-server view mib2 1.3.6.1.2.1 included

Создадим SNMP v1/v2c community

Raisecom(config)#snmp-server community raisecom view mib2 ro

Включим отправку Trap

Raisecom(config)#snmp-server enable traps

Raisecom(config)#snmp-server host 20.0.0.221 version 2c raisecom

Заключение

В статье было приведено описание индустриальных коммутаторов и их отличия от Enterprise версий. Также были перечислены основные этапы базовой настройки коммутатора ethernet с примерами команд.

Базовая настройка коммутатора Cisco

Топология

Таблица адресации

Задачи

Часть 1. Создание сети и проверка настроек коммутатора по умолчанию Часть 2. Настройка базовых параметров сетевых устройств

- Настройте базовые параметры коммутатора.

- Настройте IP-адрес для ПК.

Часть 3. Проверка и тестирование сетевого соединения

- Отобразите конфигурацию устройства.

- Протестируйте сквозное соединение, отправив эхо-запрос.

- Протестируйте возможности удалённого управления с помощью Telnet.

- Сохраните файл текущей конфигурации коммутатора.

- Запишите MAC-адрес узла.

- Определите МАС-адреса, полученные коммутатором.

- Перечислите параметры команды show mac address-table.

- Назначьте статический MAC-адрес.

Исходные данные/сценарий

На коммутаторах Cisco можно настроить особый IP-адрес, который называют виртуальным интерфейсом коммутатора (SVI). SVI или адрес управления можно использовать для удалённого доступа к коммутатору в целях отображения или настройки параметров. Если для SVI сети VLAN 1 назначен IP-адрес, то по умолчанию все порты в сети VLAN 1 имеют доступ к IP-адресу управления SVI.

В ходе данной лабораторной работы вам предстоит построить простую топологию, используя Ethernet-кабель локальной сети, и получить доступ к коммутатору Cisco, используя консольное подключение и методы удалённого доступа. Перед настройкой базовых параметров коммутатора нужно проверить настройки коммутатора по умолчанию. К этим базовым настройкам коммутатора относятся имя устройства, описание интерфейса, локальные пароли, баннер MOTD (сообщение дня), IP-адресация, назначение статического МАС-адреса и демонстрация использования административного IP-адреса для удалённого управления коммутатором. Топология состоит из одного коммутатора и одного узла, который использует только порты Ethernet и консоли.

Примечание. В лабораторной работе используется коммутатор Cisco Catalyst 2960 под управлением ОС Cisco IOS 15.0(2) (образ lanbasek9). Допускается использование других моделей коммутаторов и других версий ОС Cisco IOS. В зависимости от модели устройства и версии Cisco IOS доступные команды и выходные данные могут отличаться от данных, полученных при выполнении лабораторных работ.

Примечание. Убедитесь, что информация из коммутатора удалена, и он не содержит файла загрузочной конфигурации. Процедуры, необходимые для инициализации и перезагрузки устройств, приводятся в приложении А.

Необходимые ресурсы:

- 1 коммутатор (Cisco 2960 под управлением ОС Cisco IOS 15.0(2), образ lanbasek9 или аналогичная модель);

- 1 ПК (под управлением ОС Windows 7, Vista или XP с программой эмулятора терминала, например Tera Term, и поддержкой Telnet);

- консольный кабель для настройки устройства Cisco IOS через порт консоли;

- кабель Ethernet, как показано в топологии.

Часть 1. Создание сети и проверка настроек коммутатора по умолчанию

В первой части лабораторной работы вам предстоит настроить топологию сети и проверить настройку коммутатора по умолчанию.

Шаг 1: Подключите кабели в сети в соответствии с топологией.

- Установите консольное подключение в соответствии с топологией. На данном этапе не подключайте кабель Ethernet компьютера PC-A.

- Установите консольное подключение к коммутатору от PC-A с помощью Tera Term или другой программы эмуляции терминала.

Примечание. При использовании Netlab можно отключить интерфейс F0/6 на коммутаторе S1, что имеет такой же эффект как отсутствие подключения между компьютером PC-A и коммутатором S1.

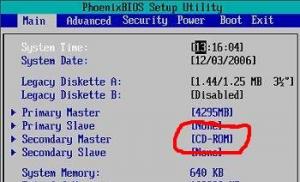

Шаг 2: Проверьте настройки коммутатора по умолчанию.

На данном этапе вам нужно проверить такие параметры коммутатора по умолчанию, как текущие настройки коммутатора, данные IOS, свойства интерфейса, сведения о VLAN и флеш-память.

Все команды IOS коммутатора можно выполнять из привилегированного режима. Доступ к привилегированному режиму нужно ограничить с помощью пароля, чтобы предотвратить неавторизованное использование устройства - через этот режим можно получить прямой доступ к режиму глобальной конфигурации и командам, используемым для настройки рабочих параметров. Пароли можно будет настроить чуть позже.

К привилегированному набору команд относятся команды пользовательского режима, а также команда configure, при помощи которой выполняется доступ к остальным командным режимам. Введите команду enable, чтобы войти в привилегированный режим EXEC.

a. Если в энергонезависимом ОЗУ (NVRAM) коммутатора не хранится какой-либо файл конфигурации, вы окажетесь в командной строке пользовательского режима коммутатора со строкой Switch>. Введите команду enable, чтобы войти в привилегированный режим EXEC.

Switch> enable

Switch#

Обратите внимание, что изменённая в конфигурации строка будет отражать привилегированный режим EXEC.

Проверьте, что конфигурационный файл пустой с помощью команды show running-config привилегированного режима. Если конфигурационный файл был предварительно сохранён, его нужно удалить. В зависимости от модели коммутатора и версии IOS, ваша конфигурация может выглядеть немного иначе. Тем не менее, настроенных паролей или IP-адресов в конфигурации быть не должно. Выполните очистку настроек и перезагрузите коммутатор, если ваш коммутатор имеет настройки, отличные от настроек по умолчанию.

Примечание. В приложении А подробно изложен процесс инициализации и перезагрузки устройств.

b. Изучите текущий файл “running configuration”.

Switch# show running-config

c. Изучите файл загрузочной конфигурации (startup configuration), который содержится в энергонезависимом ОЗУ (NVRAM).

Switch# show startup-config

startup-config is not present

d. Изучите характеристики SVI для VLAN 1.

Switch# show interface vlan1

e. Изучите IP-свойства интерфейса SVI сети VLAN 1.

Switch# show ip interface vlan1

f. Подключите Ethernet-кабель компьютера PC-A к порту 6 на коммутаторе и изучите IP-свойства интерфейса SVI сети VLAN 1. Дождитесь согласования параметров скорости и дуплекса между коммутатором и ПК.

Примечание. При использовании Netlab включите интерфейс F0/6 на коммутаторе S1. Switch# show ip interface vlan1

g. Изучите сведения о версии ОС Cisco IOS на коммутаторе.

Switch# show version

h. Изучите свойства по умолчанию интерфейса FastEthernet, который используется компьютером PC-A.

Switch# show interface f0/6

i. Изучите параметры сети VLAN по умолчанию на коммутаторе.

Switch# show vlan

j. Изучите флеш-память.

Выполните одну из следующих команд, чтобы изучить содержимое флеш-каталога.

Switch# show flash

Switch# dir flash:

В конце имени файла указано расширение, например.bin. Каталоги не имеют расширения файла.

Часть 2. Настройка базовых параметров сетевых устройств

Во второй части лабораторной работы вам предстоит настроить базовые параметры коммутатора и ПК.

Шаг 1: Настройте базовые параметры коммутатора, в том числе имя узла, локальные пароли, баннер MOTD (сообщение дня), адрес управления и доступ через Telnet.

На данном этапе вам нужно настроить ПК и базовые параметры коммутатора, в том числе имя узла и IP-адрес для административного SVI на коммутаторе. Назначение IP-адреса коммутатору - это лишь первый шаг. Как сетевой администратор, вы должны определить, как будет осуществляться управление коммутатором. Telnet и SSH представляют собой два наиболее распространённых метода управления. Однако Telnet не является безопасным протоколом. Вся информация, проходящая между двумя устройствами, отправляется в незашифрованном виде. Используя захват с помощью анализатора пакетов, злоумышленники могут легко прочитать пароли и другие значимые данные.

a. Если в памяти NVRAM коммутатора не хранится файл конфигурации, убедитесь, что вы находитесь в привилегированном режиме. Если строка изменилась на Switch>, введите enable.

Switch> enable

Switch#

b. Войдите в режим глобальной конфигурации.

Switch# configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#

Строка снова изменилась для отображения режима глобальной конфигурации.

c. Задайте коммутатору имя узла.

Switch(config)# hostname

S1 S1(config)#

d. Настройте шифрование пароля.

S1(config)# service password-encryption

S1(config)#

e. Задайте class в качестве секретного пароля для доступа в привилегированный режим.

S1(config)# enable secret class

S1(config)#

f. Запретите нежелательный поиск в DNS.

S1(config)# no ip domain-lookup

S1(config)#

g. Настройте баннер MOTD (сообщение дня).

S1(config)# banner motd #

Enter Text message. End with the character ‘#’.

Unauthorized access is strictly prohibited. #

h. Проверьте настройки доступа, переключаясь между режимами.

S1(config)# exit

S1#

*Mar 1 00:19:19.490: %SYS-5-CONFIG_I: Configured from console by console

S1# exit

S1 con0 is now available

Press RETURN to get started.

Unauthorized access is strictly prohibited.

S1>

i. Вернитесь из пользовательского режима в привилегированный режим. При запросе пароля введите class.

S1> enable

Password:

S1#

Примечание.

При вводе пароль не отображается.

j. Войдите в режим глобальной конфигурации, чтобы назначить коммутатору IP-адрес SVI. Благодаря этому вы получите возможность удалённого управления коммутатором.

Прежде чем вы сможете управлять коммутатором S1 удалённо с компьютера PC-A, коммутатору нужно назначить IP-адрес. Согласно конфигурации коммутатора по умолчанию управление коммутатором должно осуществляться через VLAN 1. Однако в базовой конфигурации коммутатора не рекомендуется назначать VLAN 1 в качестве административной VLAN.

Для административных целей используйте VLAN 99. Выбор VLAN 99 является случайным, поэтому вы не обязаны использовать VLAN 99 всегда.

Итак, для начала создайте на коммутаторе новую VLAN 99. Затем настройте IP-адрес коммутатора на 192.168.1.2 с маской подсети 255.255.255.0 на внутреннем виртуальном интерфейсе (SVI) VLAN

99.

S1# configure terminal

S1(config)# vlan 99

S1(config-vlan)# exit

S1(config)# interface vlan99

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to down

S1(config-if)# ip address 192.168.1.2 255.255.255.0

S1(config-if)# no shutdown

S1(config-if)# exit

S1(config)#

Обратите внимание, что интерфейс VLAN 99 выключен, несмотря на то, что вы ввели команду no shutdown. В настоящее время интерфейс выключен, поскольку сети VLAN 99 не назначены порты коммутатора.

k. Ассоциируйте все пользовательские порты с VLAN 99.

S1(config)# interface range f0/1 – 24,g0/1 - 2

S1(config-if-range)# switchport access vlan 99

S1(config-if-range)# exit

S1(config)#

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan1, changed state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan99, changed state to up

Чтобы установить подключение между узлом и коммутатором, порты, используемые узлом, должны находиться в той же VLAN, что и коммутатор. Обратите внимание, что в выходных данных выше интерфейс VLAN 1 выключен, поскольку ни один из портов не назначен сети VLAN 1. Через несколько секунд VLAN 99 включится, потому что как минимум один активный порт (F0/6, к которому подключён компьютер PC-A) назначен сети VLAN 99.

l. Чтобы убедиться, что все пользовательские порты находятся в сети VLAN 99, выполните команду show vlan brief.

S1# show vlan brief

m. Настройте IP-шлюз по умолчанию для коммутатора S1. Если не настроен ни один шлюз по умолчанию, коммутатором нельзя управлять из удалённой сети, на пути к которой имеется более одного маршрутизатора. Он не отвечает на эхо -запросы из удалённой сети. Хотя в этом упражнении не учитывается внешний IP-шлюз, представьте, что впоследствии вы подключите LAN к маршрутизатору для обеспечения внешнего доступа. При условии, что интерфейс LAN маршрутизатора равен 192.168.1.1, настройте шлюз по умолчанию для коммутатора.

S1(config)# ip default-gateway 192.168.1.1

S1(config)#

n. Доступ через порт консоли также следует ограничить. Согласно конфигурации по умолчанию все консольные подключения должны быть настроены без паролей. Чтобы консольные сообщения не прерывали выполнение команд, используйте параметр logging synchronous.

S1(config)# line con 0

S1(config-line)# login

S1(config-line)# logging synchronous

S1(config-line)# exit

S1(config)#

o. Настройте каналы виртуального соединения для удалённого управления (vty), чтобы коммутатор разрешил доступ через Telnet. Если вы не настроите пароли vty, то не сможете получить доступ к устройству через Telnet.

S1(config)# line vty 0 15

S1(config-line)# password cisco

S1(config-line)# login

S1(config-line)# end

S1#

*Mar 1 00:06:11.590: %SYS-5-CONFIG_I: Configured from console by console

Шаг 2: Настройте IP-адрес на PC-A.

Назначьте компьютеру IP-адрес и маску подсети в соответствии с таблицей адресации. Здесь описана сокращённая версия данной операции. Для рассматриваемой топологии не требуется шлюз по умолчанию. Однако вы можете ввести адрес 192.168.1.1, чтобы смоделировать маршрутизатор, подключённый к коммутатору S1.

- Нажмите кнопку Пуск > Панель управления.

- Нажмите Просмотр и выберите Мелкие значки.

- Далее выберите Центр управления сетями и общим доступом > Изменение параметров адаптера.

- Правой кнопкой мыши нажмите на Подключение по локальной сети и выберите Свойства.

- Выберите Протокол Интернета версии 4 (TCP/IPv4) > Свойства.

- Выберите параметр Использовать следующий IP-адрес и введите IP-адрес и маску подсети.

Часть 3. Проверка и тестирование сетевого соединения

В третьей части лабораторной работы вам предстоит проверить и задокументировать конфигурацию коммутатора, протестировать сквозное соединение между компьютером PC-A и коммутатором S1, а также протестировать возможность удалённого управления коммутатором.

Шаг 1: Отобразите конфигурацию коммутатора.

Из консольного подключения к компьютеру PC-A отобразите и проверьте конфигурацию коммутатора. Команда show run позволяет постранично отобразить всю текущую конфигурацию. Для пролистывания используйте клавишу ПРОБЕЛ.

a. Здесь показан образец конфигурации. Настроенные вами параметры выделены жёлтым. Другие параметры конфигурации являются настройками IOS по умолчанию.

S1# show run

Building configuration…

Current configuration: 2206 bytes

!

version 15.0

no service pad

service timestamps debug datetime

msec service timestamps log datetime

msec service password-encryption

!

hostname S1

!

boot-start-marker

boot-end-marker

!

enable secret 4 06YFDUHH61wAE/kLkDq9BGho1QM5EnRtoyr8cHAUg.2

!

no aaa new-model

system mtu routing 1500

!

!

no ip domain-lookup

!

!

interface FastEthernet0/24

switchport access vlan 99

!

interface GigabitEthernet0/1

!

interface GigabitEthernet0/2

!

interface Vlan1

no ip address

no ip route-cache

!

interface Vlan99

ip address 192.168.1.2 255.255.255.0

no ip route-cache

!

ip default-gateway 192.168.1.1

ip http server

ip http secure-server

!

banner motd ^C

Unauthorized access is strictly prohibited. ^C

!

line con 0

password 7 104D000A0618

logging synchronous

login

line vty 0 4

password 7 14141B180F0B

login

line vty 5 15

password 7 14141B180F0B

login

!

end

S1#

b. Проверьте параметры административной VLAN 99.

S1# show interface vlan 99

Vlan99 is up, line protocol is up

Hardware is EtherSVI, address is 0cd9.96e2.3d41 (bia 0cd9.96e2.3d41)

Internet address is 192.168.1.2/24

MTU 1500 bytes, BW 1000000 Kbit, DLY 10 usec, reliability 255/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:00:06, output 00:08:45, output hang never Last clearing of “show interface” counters never

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/40 (size/max)

5 minute input rate 0 bits/sec, 0 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

175 packets input, 22989 bytes, 0 no buffer

Received 0 broadcasts (0 IP multicast)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

1 packets output, 64 bytes, 0 underruns

0 output errors, 0 interface resets

0 output buffer failures, 0 output buffers swapped out

Шаг 2: Протестируйте сквозное соединение, отправив эхо-запрос.

a. Из командной строки компьютера PC-A отправьте эхо-запрос на адрес вашего собственного компьютера PC-A.

C:\Users\User1> ping 192.168.1.10

b. Из командной строки компьютера PC-A отправьте эхо-запрос на административный адрес интерфейса SVI коммутатора S1.

C:\Users\User1> ping 192.168.1.2

Поскольку компьютеру PC- A нужно преобразовать МАС-адрес коммутатора S1 с помощью ARP, время ожидания передачи первого пакета может истечь. Если эхо-запрос не удаётся, найдите и устраните неполадки базовых настроек устройства. При необходимости следует проверить как физические кабели, так и логическую адресацию.

Шаг 3: Проверьте удалённое управление коммутатором S1.

После этого используйте удалённый доступ к устройству с помощью Telnet. В этой лабораторной работе компьютер PC-A и коммутатор S1 находятся рядом. В производственной сети коммутатор может находиться в коммутационном шкафу на последнем этаже, в то время как административный компьютер находится на первом этаже. На данном этапе вам предстоит использовать Telnet для удалённого доступа к коммутатору S1 через его административный адрес SVI. Telnet - это не безопасный протокол, но вы можете использовать его для проверки удалённого доступа. В случае с Telnet вся информация, включая пароли и команды, отправляется через сеанс в незашифрованном виде. В последующих лабораторных работах для удалённого доступа к сетевым устройствам вы будете использовать SSH.

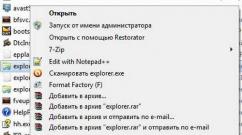

Примечание. При использовании Windows 7 может потребоваться включение протокола Telnet от имени администратора. Чтобы установить клиент Telnet, откройте окно cmd и введите pkgmgr /iu:«TelnetClient». Ниже приведён пример.

C:\Users\User1> pkgmgr /iu:”TelnetClient”

a. В том же окне cmd на компьютере PC-A выполните команду Telnet для подключения к коммутатору S1 через административный адрес SVI. Пароль - cisco.

C:\Users\User1> telnet 192.168.1.2

b. После ввода пароля cisco вы окажетесь в командной строке пользовательского режима. Войдите в привилегированный режим.

c. Чтобы завершить сеанс Telnet, введите exit.

Шаг 4: Сохраните файл текущей конфигурации коммутатора.

Сохраните конфигурацию.

S1# copy running-config startup-config

Destination filename ?

Building configuration…

S1#

Часть 4. Управление таблицей MAC-адресов

В четвёртой части лабораторной работы вам предстоит определить MAC-адрес, полученный коммутатором, настроить статический MAC-адрес для одного из интерфейсов коммутатора, а затем удалить статический MAC-адрес из конфигурации интерфейса.

Шаг 1: Запишите MAC-адрес узла.

В командной строке компьютера PC-A выполните команду ipconfig /all, чтобы определить и записать адреса 2-го уровня (физические) сетевого адаптера ПК.

Шаг 2: Определите МАС-адреса, полученные коммутатором.

Отобразите МАС-адреса с помощью команды show mac address-table.

S1# show mac address-table

Шаг 3: Перечислите параметры команды show mac address-table.

a. Отобразите параметры таблицы МАС-адресов.

S1# show mac address-table ?

b. Введите команду show mac address-table dynamic, чтобы отобразить только те МАС-адреса, которые были получены динамически.

S1# show mac address-table dynamic

c. Взгляните на запись МАС-адреса для компьютера PC-A. Формат МАС-адреса для этой команды выглядит как xxxx.xxxx.xxxx.

S1# show mac address-table address

Шаг 4: Назначьте статический MAC-адрес.

a. Очистите таблицу MAC-адресов.

Чтобы удалить существующие МАС-адреса, в привилегированном режиме используйте команду clear mac address-table.

S1# clear mac address-table dynamic

b. Убедитесь, что таблица МАС-адресов очищена.

S1# show mac address-table

c. Снова изучите таблицу МАС-адресов.

Скорее всего, приложение, работающее на вашем ПК, уже отправило кадр из сетевого адаптера на коммутатор S1. Снова взгляните на таблицу МАС-адресов в привилегированном режиме и выясните, был ли МАС-адрес для PC-A повторно получен коммутатором S1.

S1# show mac address-table

Если коммутатор S1 еще не получил повторно MAC-адрес для PC-A, отправьте эхо -запрос на IP-адрес VLAN 99 коммутатора от PC-A, а затем снова выполните команду show mac address-table.

d. Назначьте статический MAC-адрес.

Чтобы определить, к каким портам может подключиться узел, можно создать статическое сопоставление узлового МАС-адреса с портом.

Настройте статический MAC-адрес на интерфейсе F0/6, используя адрес, записанный для PC-A в части 4, на шаге 1. MAC-адрес 0050.56BE.6C89 используется только в качестве примера. Необходимо использовать MAC-адрес компьютера PC-A, который отличается от указанного здесь в качестве примера.

S1(config)# mac address-table static 0050.56BE.6C89 vlan 99 interface fastethernet 0/6

e. Проверьте записи в таблице MAC-адресов.

S1# show mac address-table

f. Удалите запись статического МАС. Войдите в режим глобальной конфигурации и удалите команду, поставив no напротив строки с командой.

Примечание. MAC-адрес 0050.56BE.6C89 используется только в рассматриваемом примере.

Используйте MAC-адрес для своего компьютера PC-A.

S1(config)# no mac address-table static 0050.56BE.6C89 vlan 99 interface fastethernet 0/6

g. Убедитесь, что статический МАС-адрес был удалён.

S1# show mac address-table

Приложение А. Инициализация и перезагрузка маршрутизатора и коммутатора

Шаг 1: Выполните инициализацию и перезагрузку маршрутизатора.

a. Подключитесь к маршрутизатору с помощью консольного подключения и активируйте привилегированный режим.

Router> enable

Router#

b. Введите команду erase startup-config, чтобы удалить файл загрузочной конфигурации из NVRAM.

Router# erase startup-config

Erasing the nvram filesystem will remove all configuration files! Continue?

Erase of nvram: complete

Router#

c. Выполните команду reload, чтобы удалить устаревшую информацию о конфигурации из памяти. При запросе о продолжении перезагрузки «Proceed with reload?» нажмите клавишу Enter. (Чтобы прервать перезагрузку, нажмите любую клавишу.)

Router# reload

Proceed with reload?

*Nov 29 18:28:09.923: %SYS-5-RELOAD: Reload requested by console. Reload Reason:

Reload Command.

Примечание.

Возможно, появится запрос о сохранении текущей конфигурации перед перезагрузкой маршрутизатора. Чтобы ответить, введите no и нажмите клавишу Enter.

d. После перезагрузки маршрутизатора появится запрос о входе в диалоговое окно начальной конфигурации. Введите no и нажмите клавишу Enter.

e. Может появиться другой запрос о прекращении автоматической установки (autoinstall). Ответьте yes и нажмите клавишу Enter.

Would you like to terminate autoinstall? : yes

Шаг 2: Выполните инициализацию и перезагрузку коммутатора.

a. Подключитесь к коммутатору с помощью консольного подключения и войдите в привилегированный режим EXEC.

Switch> enable

Switch#

b. Воспользуйтесь командой show flash, чтобы определить, были ли созданы сети VLAN на коммутаторе.

Switch# show flash

c. Если во флеш-памяти обнаружен файл vlan.dat, удалите его.

Switch# delete vlan.dat

Delete filename ?

d. Появится запрос о проверке имени файла. Если вы ввели имя правильно, нажмите клавишу Enter.

В противном случае вы можете изменить имя файла.

e. Появится запрос о подтверждении удаления этого файла. Нажмите клавишу Enter для подтверждения.

Delete flash:/vlan.dat?

Switch#

f. Введите команду erase startup-config, чтобы удалить файл загрузочной конфигурации из NVRAM. Появится запрос об удалении конфигурационного файла. Нажмите клавишу Enter для подтверждения.

Switch# erase startup-config

Erasing the nvram filesystem will remove all configuration files! Continue?

Erase of nvram: complete

Switch#

g. Перезагрузите коммутатор, чтобы удалить устаревшую информацию о конфигурации из памяти. Затем появится запрос о подтверждении перезагрузки коммутатора. Нажмите клавишу Enter, чтобы продолжить.

Switch# reload

Proceed with reload?

Примечание.

Возможно, появится запрос о сохранении текущей конфигурации перед перезагрузкой коммутатора. Чтобы ответить, введите no и нажмите клавишу Enter.

System configuration has been modified. Save? : no

h. После перезагрузки коммутатора появится запрос о входе в диалоговое окно начальной конфигурации. Чтобы ответить, введите no и нажмите клавишу Enter.

Would you like to enter the initial configuration dialog? : no

Switch>

Ты знаешь, что такое безумие? Безумие - это точное повторение одного и того же действия, раз за разом, в надежде на изменение.

Эволюция сетевых технологий в последние годы привела к новому устойчивому тренду в развитии систем видеонаблюдения. Из системы телевидения замкнутого контура (Сlosed Circuit Television, CCTV) видеонаблюдение все больше смещается в сторону одной из IT систем собственника. С теми же принципами передачи, обработки и хранения информации, а зачастую и с той же средой передачи данных локальной вычислительной сети (ЛВС) заказчика.

Данный тренд имеет множество положительных моментов для отрасли безопасности - унификация и, как следствие, удешевление оборудования при возрастающем функционале и технических характеристиках; высокая, ранее не достижимая степень интеграции между различными системами технической безопасности и IT системами заказчика; огромные возможности по резервированию центрального оборудования, систем хранения данных и систем передачи данных; автоматизация работы оператора системы видеонаблюдения и массовое внедрение видеоаналитических модулей и машинного зрения.

Но не стоит забывать и связанные с этим проблемы - необходимость обеспечить приоритетность в передаче данных от систем безопасности при разделении среды передачи, необходимость обеспечения информационной безопасности, а также учет нагрузки при планировании локальных вычислительной сетей.

В данной статье обсудим основные подходы к подбору сетевых коммутаторов для систем видеонаблюдения на примере оборудования ЗАО НВП “Болид”.

Коммутаторы - сердце IP системы видеонаблюдения

В системах IP видеонаблюдения сетевые коммутаторы можно сравнить с сердцем, где в роли крови выступают данные, генерируемые IP камерами. Для того, чтобы система “не болела” и данные системы видеонаблюдения гарантировано доставлялись потребителям - в мониторинговый центр и центр хранения данных - необходимо правильно спланировать ЛВС объекта и правильно настроить и сконфигурировать сетевые коммутаторы.

Принципы подбора оборудования

Первый, и, пожалуй, самый ответственный этап - подбор оборудования под конкретную задачу заказчика. Как правило, требуется подобрать минимально достаточное решение с учетом планов заказчика на дальнейшее расширение системы.

Попробуем разобраться с базовыми принципами выбора сетевых коммутаторов для видеонаблюдения.

Управляемые или неуправляемые?

Для грамотного ответа на данный вопрос придется немного погрузиться в то, как устроен процесс передачи данных в сетях связи. Проще всего для этого воспользоваться стандартной базовой эталонной моделью взаимодействия открытых систем OSI (open systems interconnection basic reference model).

Всего в модели OSI 7 уровней. Но на практике нам интересны лишь два из них: второй канальный (layer 2 data link или L2) и третий сетевой (layer 3 network или L3).

Сетевой коммутатор работает либо на 2 уровне, либо на 2 и 3 уровне по модели OSI. Разберемся, что это означает. Канальный уровень предназначен для обмена данными между узлами, находящимися в том же сегменте локальной сети. Сетевой уровень предполагает взаимодействие между разными сегментами локальной сети. Однако для систем видеонаблюдения, которые как правило физически отделены от локальных вычислительных сетей предприятия, 3 уровень модели OSI используется достаточно редко. Поэтому, несмотря на то, что управляемые коммутаторы могут поддерживать как 2 и 3 уровень модели OSI (L3) так и только 2 (L2), для систем видеонаблюдения используются коммутаторы второго уровня L2.

Теперь можно определить, чем отличаются управляемые коммутаторы от неуправляемых. Неуправляемый коммутатор – это устройство, самостоятельно передающее пакеты данных с одного порта на остальные. Но не всем устройствам подряд, а только непосредственно получателю, так как в коммутаторе есть таблица MAC-адресов. Благодаря данной таблице коммутатор "помнит", на каком порту находится какое устройство. Неуправляемый коммутатор с оптическими портами может являться альтернативой медиаконвертера с ограниченным количеством портов, например, когда необходимо конвертировать оптику и передавать пакеты данных далее сразу на несколько портов/устройств. Стоит отметить, что в данном типе коммутаторов нет web-интерфейса, именно поэтому они и называются неуправляемыми.

Самый очевидный пример использования неуправляемых коммутаторов – объединение видеорегистраторов, серверов, видеокамер, рабочих станций оператора в одну сеть.

Управляемый коммутатор – более сложное устройство, которое может работать как неуправляемый, но при этом имеет расширенный набор функций, и поддерживает протоколы сетевого управления благодаря наличию микропроцессора (по сути управляемый свитч – это узкоспециализированный компьютер). Доступ к настройкам данного типа устройства осуществляется, как правило, через WEB-интерфейс. Одно из основных преимуществ управляемого коммутатора – возможность разделения локальной сети с помощью виртуальной локальной сети (VLAN). Это необходимо если по каким-либо причинам невозможно выделить локальную сеть видеонаблюдения из общей локальной сети предприятия физически.

Управляемые коммутаторы позволяют задавать приоритет определенному трафику через механизм назначения уровней качества - QoS (quality of service).

Еще одно отличие управляемого коммутатора – протоколы резервирования, которые позволяют создавать сложные топологии, например физические кольца. При этом логическое подключение все равно остается шинным.

Таким образом, все коммутаторы можно разделить на 3 категории:

Форм фактор - Rack mount (стоечное исполнение) или DIN Rail mounts (промышленное исполнение)?

Выбор форм-фактора зависит от места установки коммутатора. Как правило, внутри здания коммутаторы устанавливаются в серверных/кроссовых. Для этого используются специальные серверные стойки либо настенные 19” шкафы. В этом случае необходимо использовать подходящий для стоек форм фактор - Rack mount.

Если требуется установить коммутатор вне здания в термошкафу - требуется компактный размер, промышленное исполнение и крепление на Din-рейку. Поэтому единственный правильный выбор - DIN Rail mounts.

“Витая пара” или “оптика”?

Это зависит от расстояния между камерой, коммутатором и сервером. Расстояние от точки терминирования “витой пары” (кабеля UTP / FTP категории 5 либо выше) в горизонтальном кроссе телекоммуникационной (рядом с сервером / регистратором) до точки терминирования в телекоммуникационной розетке (рядом с камерой видеонаблюдения) не должно превышать 90 метров (п. 5.2.1 ГОСТ Р 53246-2008 Системы кабельные структурированные).

Это не означает, что при больших расстояниях камера не сможет передать видео. Технология передачи Fast Ethernet 100BASE-TX предполагают работу на скорости до 100 Мб/с. Очевидно, что битрейт с камер меньше и следовательно длину сегмента можно увеличить. Но влияют множество факторов на конкретном объекте. Стандарты - они прежде всего для планирования сетей, для унификации. Если сертифицировать сеть на соответствие требованиям стандартов СКС (что может потребовать заказчик), то нужно соблюдать ограничения, прописанные в ГОСТ Р 53246-2008, ГОСТ Р 53245-2008 и международных ISO/IEC.

Поэтому, как правило, медная витая пара используется при расстояниях до 90 метров от камеры до коммутатора, оптоволоконный кабель - при превышении 90 метров.

| Модель | Число портов 10/100 Base-T c PoE (“медь”) | Число Up-link портов 10/100/1000 Base-T (“медь”) | Число Up-link портов 100/1000 Base-X (“оптика”) | Типы SFP модулей для “оптических” портов |

|---|---|---|---|---|

| SW-104 | 4 | 1 | 1 | 155 Мб/с 850 нм, 2 км, LC, многомодовое волокно 1,25 Гб/с 850 нм, 500 м, LC, многомодовое волокно 155 Мб/с 1310 / 1550 нм, 20 км, LC, одномодовое волокно 155 Мб/с 1550 / 1310 нм, 20 км, LC, одномодовое волокно |

| SW-108 | 8 | 1 | 1 | |

| SW-204 | 3 | 1 | 2 | 1,25 Гб/с 850nm, 500 м, LC, многомодовое волокно 1,25 Гб/с 1310 / 1550 нм, 20 км, LC, одномодовое волокно 1,25 Гб/с 1550 / 1310 нм, 20 км, LC, одномодовое волокно |

| SW-216 | 16 | 2 | 0 | - |

| SW-224 | 24 | 2 | 0 | - |

Топология сети - “звезда” или “кольцо”?

Почти всегда топология построения локальной вычислительной сети (ЛВС) для систем видеонаблюдения строится по топологии типа “звезда”. Для крупных систем идет разделение: на коммутаторы уровня доступа, к которым подключаются камеры видеонаблюдения, и на коммутатор уровня ядра сети, к которому подключаются коммутаторы уровня доступа, видеосервера, рабочие станции поста охраны. Для небольших ЛВС один коммутатор может совмещать уровень доступа и уровень ядра.

Однако бывают случаи, когда стандартная топология не является идеальной. Это относится в первую очередь к периметральным системам охранного телевидения, где очевидны преимущества кольцевой топологии: более равномерная нагрузка на каналы связи, автоматическое восстановление сети после единичного обрыва.

Коммутатор BOLID SW-204 с двумя гигабитными оптическими портами 100/1000 Base-X поддерживает стандартный протокол RSTP (Rapid spanning tree protocol) и кольцевую топологию с функционалом резервирования связи Fast Ring Network для построения локальных вычислительных сетей периметральных систем видеонаблюдения (см. рис.1).

Рисунок 1. Сравнение кольцевых топологий для построения периметральных систем видеонаблюдения.

Основное отличие RSTP и Fast Ring Network - в скорости восстановления сети после разрыва кольца. Fast Ring Network имеет гарантированное время восстановления (т.н. “время сходимости”) менее 50 мс для кольца из 30 коммутаторов. RSTP работает медленнее (время восстановления от нескольких секунд до 1-2 минут) и напрямую зависит от числа коммутаторов в кольце.

На данный момент для создания кольцевой топологии с поддержкой Fast Ring Network требуется использовать сторонние L2+ коммутаторы, поддерживающие протокол Fast Ring Network (Ring topology), однако, очередном обновлении линейки видеонаблюдения "Болид" целесообразность расширения модельного ряда коммутаторов будет рассмотрена.

* в сети заказчика должен иметься хотя бы один коммутатор L3 для выделения трафика видеонаблюдения в отдельную логическую подсеть (VLAN)** для кольцевой топологии с поддержкой Fast Ring Network в коммутаторах Болид требуется один L2+ коммутатор, остальные L2

Резервирование электропитания

При выборе коммутатора необходимо учитывать параметры сетевого электропитания. Как правило, стоечные 19” коммутаторы питаются переменным напряжением 220 VAC. Коммутаторы промышленного исполнения могут иметь различные, не всегда стандартные номиналы питающего напряжения.

Для резервирования электропитания, как правило, используют источники бесперебойного питания (ИБП) либо резервированные источники питания с батареями. Важно заранее спланировать как именно резервировать электропитание коммутатора, учитывая не только собственное потребление, но и потребление нагрузки - камер видеонаблюдения, подключенные к портам коммутатора с функцией поддержки PoE.

PoE (Power over Ethernet) - считаем бюджет по мощности

Power over Ethernet (PoE) - технология, позволяющая передавать удалённому устройству электрическую энергию вместе с данными через стандартную витую пару в сети Ethernet.

При выборе коммутатора необходимо учитывать два параметра, касающиеся использования технологии PoE:

- максимальная мощность, выделяемая коммутатором на 1 порт

- общая мощность PoE коммутатора

Максимальная мощность, выделяемая коммутатором на 1 порт не должна быть меньше потребляемой мощности ни одной из подключенных к коммутатору камер. Суммарная потребляемая мощность всех камер не должна превышать общую мощность, выделяемую коммутатором на все PoE порты. Коммутаторы "Болид" поддерживают IEEE 802.3af-2003 и IEEE 802.3at-2009. В таблице представлены данные по коммутаторам "Болид":

Классы потребление PoE IP камер Болид

Классы потребления мощности питаемых устройств приведены в таблице:

| Модель | Потребляемая мощность, не более Вт | Стандарт PoE | Класс PoE |

|---|---|---|---|

| VCI-113 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-122 | 5,1 | IEEE 802.3af-2003 | 2 |

| VCI-123 | 5,1 | IEEE 802.3af-2003 | 2 |

| VCI-120 | 9,09 | IEEE 802.3af-2003 | 3 |

| VCI-121-01 | 13 | IEEE 802.3af-2003 | 3 |

| VCI-130 | 5,5 | IEEE 802.3af-2003 | 2 |

| VCI-143 | 6 | IEEE 802.3af-2003 | 2 |

| VCI-140-01 | 11,5 | IEEE 802.3af-2003 | 3 |

| VCI-184 | 7 | IEEE 802.3af-2003 | 2 |

| VCI-180-01 | 12,95 | IEEE 802.3af-2003 | 3 |

| VCI-212 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-222 | 2,6 | IEEE 802.3af-2003 | 1 |

| VCI-722 | 5 | IEEE 802.3af-2003 | 2 |

| VCI-220 | 9,75 | IEEE 802.3af-2003 | 3 |

| VCI-220-01 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-230 | 5,5 | IEEE 802.3af-2003 | 2 |

| VCI-830-01 | 7,5 | IEEE 802.3af-2003 | 3 |

| VCI-242 | 4 | IEEE 802.3af-2003 | 2 |

| VCI-742 | 5 | IEEE 802.3af-2003 | 2 |

| VCI-240-01 | 11,5 | IEEE 802.3af-2003 | 3 |

| VCI-884 | 4,97 | IEEE 802.3af-2003 | 2 |

| VCI-280-01 | 15 | IEEE 802.3at-2009 | 4 |

| VCI-252-05 | 6 | IEEE 802.3af-2003 | 2 |

| VCI-320 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-412 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-432 | 4,85 | IEEE 802.3af-2003 | 2 |

| VCI-627-00 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-627 | 13 | IEEE 802.3at-2009 | 4 |

| VCI-628-00 | 12 | IEEE 802.3af-2003 | 3 |

| VCI-528-00 | 20 | IEEE 802.3at-2009 | 4 |

| VCI-528 | 26 | IEEE 802.3at-2009 | 5 |

| VCI-529 | 43 | IEEE 802.3at-2009 | 5 |

| VCI-529-06 | 38 | IEEE 802.3at-2009 | 5 |

| TCI-111 | 7 | IEEE 802.3af-2003 | 3 |

Интересный функционал для видеонаблюдения - PoE Management. Он, например, позволяет управлять подачей напряжения на камеру, что, например, важно для удаленной перезагрузки “зависшей” камеры. Кроме этого, поддерживаются следующие функции:

- функция приоритета по мощности для каждого порта может быть 3 степеней: низкая, средняя, высокая. В случае перегрузки системы будут отключены порты с низким приоритетом

- функция настройки порога перегрузки - в случае превышения предельно допустимой мощности, система отключит питание с порта с наименьшим приоритетом

- ручное управление включением или отключением функции PoE на порту

Условия эксплуатации - температурный диапазон, защита от импульсных перенапряжений

При выборе коммутатора приходится учитывать условия его будущей эксплуатации. Если эксплуатация идет вне помещений, то даже для термошкафов желательно подбирать камеры с расширенным температурным диапазоном до -30°С. Кроме того, при планировании локальной вычислительной сети необходимо учитывать возможность перенапряжений в линиях связи и питания. Для коммутаторов Болид предельные перенапряжения импульсных помех представлены в таблице 4:

Выводы

Подбор коммутаторов для организации локальной вычислительной сети (ЛВС) системы охранного видеонаблюдения - задача с большим числом переменных, однако достаточно простая и формализуемая. Данные, приведенные в статье помогут вам подобрать нужную модель коммутатора Болид для любой задачи - от системы видеонаблюдения офисного здания до крупной периметральной системы с промышленными коммутаторами в уличных термошкафах с подключением по оптоволоконным линиям связи с резервированием каналов кольцевой топологией организации ЛВС.