Компьютеры зашифрованные вирусом Petya нельзя восстановить. Вирус Petya: все, что вам нужно знать об этом вирусе

Программа для отчетности и документооборота M.E.Doc. Позже эксперты выяснили, что целью злоумышленников было полное уничтожение данных, но, как , при частичном заражении системы шанс восстановить файлы есть.

Как работает Petya?

Если вирус получает права администратора, исследователи выделяют три основных сценария его воздействия:

Компьютер заражен и зашифрован, система полностью скомпрометрирована. Для восстановления данных требуется закрытый ключ, а на экране отображается сообщение с требованием уплатить выкуп (хотя это не поможет).

- Компьютер заражен и частично зашифрован - система начала шифровать файлы, но отключением питания или другими способами пользователь остановил этот процесс.

- Компьютер заражен, но процесс шифрования таблицы MFT еще не начался.

В первом случае действенного способа расшифровки данных пока нет. Сейчас его поиском занимаются специалисты киберполиции и IT-компаний, а также создатель оригинального вируса Petya (позволявшего восстанавливать систему с помощью ключа). Если же главная таблица файлов MFT нарушена частично или вовсе не затронута, шанс получить доступ к файлам все еще есть.

В киберполиции назвали два основных этапа работы модифицированного вируса Petya:

Первый: получение привилегированных прав администратора (при использовании Active Directory они отключены). Сначала вирус сохраняет оригинальный загрузочный сектор для операционной системы MBR в зашифрованном виде битовой операции XOR (xor 0x7), после чего записывает на его место свой загрузчик. Остальная часть кода трояна записывается в первые секторы диска. На этом этапе создается текстовый файл о шифровании, но данные еще не зашифрованы.

Вторая фаза шифрования данных начинается после перезагрузки системы. Petya обращается уже к собственному конфигурационному сектору, в котором есть отметка о не зашифрованных данных. После этого начинается процесс шифрования, на экране от отображается как работа программы Check Disk. Если он уже запущен, стоит отключить питание и попробовать воспользоваться предложенным способом восстановления данных.

Что предлагают?

Для начала нужно загрузиться с установочного диска Windows. Если при этом будет видна таблица с разделами жесткого диска (или SSD), можно приступить к процедуре восстановления загрузочного сектора MBR. Затем стоит проверить диск на наличие зараженных файлов. Сегодня Petya распознают все популярные антивирусы.

Если процесс шифрования был начат, но пользователь успел его прервать, после загрузки операционной системы необходимо воспользоваться программным обеспечением для восстановления зашифрованных файлов (R-Studio и другие). Данные нужно будет сохранить на внешний носитель и переустановить систему.

Как восстановить загрузчик?

Для ОС Windows XP:

После загрузки установочного диска Windows XP в оперативную память ПК появится диалоговое окно «Установка Windows XP Professional» с меню выбора, где необходимо выбрать пункт «чтобы восстановить Windows XP с помощью консоли восстановления, нажмите R». Нажмите клавишу «R».

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

«1: C: \ WINDOWS В какую копию Windows следует выполнить вход?»

Введите цифру «1», нажмите клавишу «Enter».

Появится сообщение: «Введите пароль администратора». Введите пароль, нажмите клавишу «Enter» (если пароля нет, просто нажмите «Enter»).

Должен появиться запрос: C: \ WINDOWS>, введите fixmbr

Затем появится сообщение: «ПРЕДУПРЕЖДЕНИЕ».

«Подтверждаете запись новой MBR?», нажмите клавишу «Y».

Появится сообщение: «Создается новый основной загрузочной сектор на физический диск \ Device \ Harddisk0 \ Partition0.»

«Новый основной загрузочный раздел успешно создан».

Для Windows Vista:

Загрузите Windows Vista. Выберите язык и раскладку клавиатуры. На экране приветствия нажмите «Восстановить работоспособность компьютера». Windows Vista отредактирует компьютерное меню.

Выберите операционную систему и нажмите кнопку «Далее». Когда появится окно «Параметры восстановления системы», нажмите на командную строку. Когда появится командная строка, введите эту команду:

bootrec / FixMbr

Подождите завершения операции. Если все прошло успешно, на экране появится сообщение о подтверждении.

Для Windows 7:

Загрузите Windows 7. Выберите язык, раскладку клавиатуры и нажмите кнопку «Далее».

Выберите операционную систему и нажмите кнопку «Далее». При выборе операционной системы следует проверить «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

На экране «Параметры восстановления системы» нажмите кнопку «Командная строка». Когда командная строка успешно загрузится, введите команду:

bootrec / fixmbr

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 8:

Загрузите Windows 8. На экране «Приветствие» нажмите кнопку «Восстановить компьютер».

Выберите «Устранение неисправностей». Выберите командную строку, когда она загрузится, введите:

bootrec / FixMbr

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 10:

Загрузите Windows 10. На экране приветствия нажмите кнопку «Восстановить компьютер», выберите «Устранение неисправностей».

Выберите командную строку. Когда загрузится командная строка, введите команду:

bootrec / FixMbr

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Как восстановить доступ к операционной системе после атаки вируса Petya: рекомендации от Киберполиции Украины

Департамент Киберполиции Национальной полиции Украины опубликовал рекомендации пользователям по восстановлению доступа к компьютерам, которые подверглись кибератаке вируса-шифровальщика Petya.A.

В процессе изучения вируса-шифровальщика Petya.A исследователи установили несколько вариантов воздействия вредоносного ПО (при запуске вируса с правами администратора):

Система полностью скомпрометирована. Для восстановления данных требуется закрытый ключ, а на экране отображается окно с сообщением о требовании уплаты выкупа для получения ключа для расшифровки данных.

Компьютеры заражены, частично зашифрованы. Система начала процесс шифрования, но внешние факторы (напр.: отключение питания и т.д.) прекратили процесс шифрования.

Компьютеры заражены, но при этом процесс шифрования таблицы MFT еще не начался.

Что касается первого варианта — к сожалению, в настоящее время пока не установлено способа, который гарантированно проводит расшифровку данных. Решением этого вопроса активно занимаются специалисты Департамента киберполиции, СБУ, ДССТЗИ, украинских и международных ИТ-компаний.

В тоже время, в двух последних случаях есть шанс восстановить информацию, которая находится на компьютере, так как таблица разметки MFT не нарушена или нарушена частично, а это значит, что восстановив загрузочный сектор MBR системы, компьютер запустится и будет работать.

Таким образом модифицированная троянская программа «Petya» работает в несколько этапов:

Первый: получение привилегированных прав (права администратора). На многих компьютерах в Windows архитектуре (Active Directory) эти права отключены. Вирус сохраняет оригинальный загрузочный сектор для операционной системы (MBR) в зашифрованном виде битовой операции XOR (xor 0x7), а затем записывает свой загрузчик на место вышеуказанного сектора, остальная часть кода трояна записывается в первые сектора диска. На этом этапе создается текстовый файл о шифровании, но на самом деле данные еще не зашифрованы.

Почему так? Потому что описанное выше — это лишь подготовка к шифрованию диска и оно начнется только после перезапуска системы.

Второй: после перезагрузки наступает вторая фаза работы вируса – шифрование данных, он обращается уже к своему конфигурационному сектору, в котором установлен флаг, что данные еще не зашифрованы и их нужно зашифровать. После этого начинается процесс шифрования, который имеет вид работы программы Check Disk.

Процесс шифрования был запущен, но внешние факторы (напр.: отключение питания и т.д.) прекратили процесс шифрования;

Процесс шифрования таблицы MFT еще не начался из-за факторов, которые не зависели от пользователя (сбой в работе вируса, реакция антивирусного ПО на действия вируса и т.д.).

Загрузиться с установочного диска Windows;

Если после загрузки с установочного диска Windows будет видна таблица с разделами жесткого диска, то можно приступить к процессу восстановления MBR;

Для Windows XР:

После загрузки установочного диска Windows XP в оперативную память ПК, появится диалоговое окно «Установка Windows XP Professional», содержащее меню выбора, необходимо выбрать пункт «чтобы восстановить Windows XP с помощью консоли восстановления, нажмите R». . Нажмите клавишу «R».

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

«1: C: \ WINDOWS В какую копию Windows следует выполнить вход?»

Введите клавишу «1», нажмите клавишу «Enter».

Появится сообщение: «Введите пароль администратора». Введите пароль, нажмите клавишу «Enter» (если пароля нет, просто нажмите «Enter»).

Должен появиться запрос системы: C: \ WINDOWS> введите fixmbr

Затем появится сообщение: «ПРЕДУПРЕЖДЕНИЕ».

«Подтверждаете запись новой MBR?». Нажмите клавишу «Y».

Появится сообщение: «Создается новый основной загрузочной сектор на физический диск \ Device \ Harddisk0 \ Partition0.»

«Новый основной загрузочный сектор успешно создан».

Для Windows Vista:

Загрузите Windows Vista. Выберите язык и раскладку клавиатуры. На экране приветствия нажмите «Восстановить работоспособность компьютера». Windows Vista отредактирует компьютерное меню.

Выберите операционную систему и нажмите кнопку «Далее».

Когда появится окно «Параметры восстановления системы», нажмите на командную строку.

Когда появится командная строка, введите команду:

bootrec / FixMbr

Подождите, пока операция закончится. Если все успешно, на экране появится сообщение о подтверждении.

Для Windows 7:

Загрузите Windows 7.

Выберите язык.

Выберите раскладку клавиатуры.

Выберите операционную систему и нажмите кнопку «Далее». При выборе операционной системы следует проверить «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

На экране «Параметры восстановления системы» нажмите кнопку «Командная строка» на экране «Параметры восстановления системы Windows 7»

Когда командная строка успешно загрузится, введите команду:

bootrec / fixmbr

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 8

Загрузите Windows 8.

На экране «Приветствие» нажмите кнопку «Восстановить компьютер»

Windows 8 восстановит компьютерное меню

Выберите командную строку.

Когда загрузится командная строка, введите следующие команды:

bootrec / FixMbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 10

Загрузите Windows 10.

На экране приветствия нажмите кнопку «Восстановить компьютер»

Выберите «Устранение неисправностей»

Выберите командную строку.

Когда загружается командную строку, введите команду:

bootrec / FixMbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

После процедуры восстановления MBR, исследователи рекомендуют проверить диск антивирусными программами на наличие зараженных файлов.

Специалисты киберполиции отмечают, что указанные действия также актуальны, если процесс шифрования был начат, но прерван пользователем путем отключения питания компьютера на начальном процессе шифрования. В данном случае, после загрузки ОС, можно воспользоваться программным обеспечением по восстановлению файлов (вроде RStudio), после чего скопировать их на внешний носитель и переустановить систему.

Также отмечается что в случае использования программ восстановления данных, которые записывают свой загрузочный сектор (вроде Acronis True Image), то вирус этот раздел не трогает и можно вернуть рабочее состояние системы на дату контрольной точки.

В киберполиции сообщили, что кроме регистрационных данных, которые указывались пользователями программы «M.E.doc», никакой информации не передавалось.

Напомним, 27 июня 2017 года началась масштабная кибератака вируса-шифровальщика Petya.A на IT-системы украинских компаний и госучреждений.

Атака вируса Petya.A за несколько дней охватила десятки стран и развилась до масштабов эпидемии в Украине, где в распространении зловреда была причастна программа для отчетности и документооборота M.E.Doc. Позже эксперты , что целью злоумышленников было полное уничтожение данных, но, как сообщает киберполиция Украины, при частичном заражении системы шанс восстановить файлы есть.

Как работает Petya

Если вирус получает права администратора, исследователи выделяют три основных сценария его воздействия:

- Компьютер заражен и зашифрован, система полностью скомпрометрирована. Для восстановления данных требуется закрытый ключ, а на экране отображается сообщение с требованием уплатить выкуп (хотя это ).

- Компьютер заражен и частично зашифрован - система начала шифровать файлы, но отключением питания или другими способами пользователь остановил этот процесс.

- Компьютер заражен, но процесс шифрования таблицы MFT еще не начался.

В первом случае действенного способа расшифровки данных пока нет. Сейчас его поиском занимаются специалисты киберполиции и IT-компаний, а также создатель оригинального вируса Petya (позволявшего восстанавливать систему с помощью ключа). Если же главная таблица файлов MFT нарушена частично или вовсе не затронута, шанс получить доступ к файлам все еще есть.

В киберполиции назвали два основных этапа работы модифицированного вируса Petya:

Первый: получение привилегированных прав администратора (при использовании Active Directory они отключены). Сначала вирус сохраняет оригинальный загрузочный сектор для операционной системы MBR в зашифрованном виде битовой операции XOR (xor 0x7), после чего записывает на его место свой загрузчик. Остальная часть кода трояна записывается в первые секторы диска. На этом этапе создается текстовый файл о шифровании, но данные еще не зашифрованы.

Вторая фаза шифрования данных начинается после перезагрузки системы. Petya обращается уже к собственному конфигурационному сектору, в котором есть отметка о не зашифрованных данных. После этого начинается процесс шифрования, на экране от отображается как работа программы Check Disk. Если он уже запущен, стоит отключить питание и попробовать воспользоваться предложенным способом восстановления данных.

Что предлагают

Для начала нужно загрузиться с установочного диска Windows. Если при этом будет видна таблица с разделами жесткого диска (или SSD), можно приступить к процедуре восстановления загрузочного сектора MBR. Затем стоит проверить диск на наличие зараженных файлов. Сегодня Petya распознают все популярные антивирусы.

Если процесс шифрования был начат, но пользователь успел его прервать, после загрузки операционной системы необходимо воспользоваться программным обеспечением для восстановления зашифрованных файлов (R-Studio и другие). Данные нужно будет сохранить на внешний носитель и переустановить систему.

Как восстановить загрузчик

Для ОС Windows XP:

После загрузки установочного диска Windows XP в оперативную память ПК появится диалоговое окно «Установка Windows XP Professional» с меню выбора, где необходимо выбрать пункт «чтобы восстановить Windows XP с помощью консоли восстановления, нажмите R». Нажмите клавишу «R».

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

«1: C: \ WINDOWS В какую копию Windows следует выполнить вход?»

Введите цифру «1», нажмите клавишу «Enter».

Появится сообщение: «Введите пароль администратора». Введите пароль, нажмите клавишу «Enter» (если пароля нет, просто нажмите «Enter»).

Должен появиться запрос: C: \ WINDOWS>, введите fixmbr

Затем появится сообщение: «ПРЕДУПРЕЖДЕНИЕ».

«Подтверждаете запись новой MBR?», нажмите клавишу «Y».

Появится сообщение: «Создается новый основной загрузочной сектор на физический диск \ Device \ Harddisk0 \ Partition0.»

«Новый основной загрузочный раздел успешно создан».

Для Windows Vista:

Загрузите Windows Vista. Выберите язык и раскладку клавиатуры. На экране приветствия нажмите «Восстановить работоспособность компьютера». Windows Vista отредактирует компьютерное меню.

Выберите операционную систему и нажмите кнопку «Далее». Когда появится окно «Параметры восстановления системы», нажмите на командную строку. Когда появится командная строка, введите эту команду:

bootrec / FixMbr

Подождите завершения операции. Если все прошло успешно, на экране появится сообщение о подтверждении.

Для Windows 7:

Загрузите Windows 7. Выберите язык, раскладку клавиатуры и нажмите кнопку «Далее».

Выберите операционную систему и нажмите кнопку «Далее». При выборе операционной системы следует проверить «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

На экране «Параметры восстановления системы» нажмите кнопку «Командная строка». Когда командная строка успешно загрузится, введите команду:

bootrec / fixmbr

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 8:

Загрузите Windows 8. На экране «Приветствие» нажмите кнопку «Восстановить компьютер».

Выберите «Устранение неисправностей». Выберите командную строку, когда она загрузится, введите:

bootrec / FixMbr

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 10:

Загрузите Windows 10. На экране приветствия нажмите кнопку «Восстановить компьютер», выберите «Устранение неисправностей».

Выберите командную строку. Когда загрузится командная строка, введите команду:

bootrec / FixMbr

Подождите, пока операция завершится. Если все прошло успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Департамент киберполиции Национальной полиции Украины опубликовал рекомендации по восстановлению доступа к компьютерам, которые были поражены в результате .

В процессе детального изучения вредоносного ПО исследователями было установлено три основных сценария его воздействия (при запуске от имени администратора):

Система скомпрометирована полностью. Для восстановления данных требуется закрытый ключ, а на экране при запуске отображается окно с сообщением о требовании уплаты выкупа для получения ключа для расшифровки.

Компьютеры заражены, частично зашифрованы, система начала процесс шифрования, но внешние факторы (отключение питания и т.д.) прекратили процесс шифрования.

Компьютеры заражены, но при этом процесс шифрования таблицы MFT еще не начался.

Восстановление доступа возможно только в последних двух случаях, тогда как действенного способа восстановления полностью скомпрометированных систем пока, к сожалению, нет. Его поиском сейчас активно занимаются специалисты Департамента киберполиции, СБУ, Госспецсвязи Украины, отечественных и международных IT-компаний.

Исследователи выделили два основных этапа работы модифицированной троянской программы «Petya»:

Первый: получение привилегированных прав (прав администратора). На многих компьютерах в Windows архитектуре (Active Directory) эти права отключены. Вирус сохраняет оригинальный загрузочный сектор для операционной системы (MBR) в зашифрованном виде битовой операции XOR (xor 0x7), а затем подменяет вышеуказанный сектор модифицированным загрузчиком, остальная часть кода трояна записывается в первые сектора диска. На этом этапе создается текстовый файл о шифровании, но на самом деле данные еще не зашифрованы.

Второй: после перезагрузки наступает вторая фаза работы вируса – шифрование данных, он обращается уже к своему конфигурационному сектору, в котором содержится отметка, что данные еще не зашифрованы и их нужно зашифровать. После этого начинается процесс шифрования, который имеет вид работы программы Check Disk.

Если при загрузке с установочного диска Windows будет видна таблица с разделами жесткого диска, то можно приступить к процедуре восстановления загрузочного сектора MBR. Она осуществляется следующим образом:

Для ОС Windows XР:

После загрузки установочного диска Windows XP в оперативную память ПК появится диалоговое окно «Установка Windows XP Professional», содержащее меню выбора, необходимо выбрать пункт «чтобы восстановить Windows XP с помощью консоли восстановления, нажмите R». . Нажмите «R».

Загрузится консоль восстановления.

Если на ПК установлена одна ОС, и она (по умолчанию) установлена на диске C, появится следующее сообщение:

«1: C: \ WINDOWS В какую копию Windows следует выполнить вход?»

Введите клавишу «1», нажмите клавишу «Enter».

Появится сообщение: «Введите пароль администратора». Введите пароль, нажмите клавишу «Enter» (если пароля нет, просто нажмите «Enter»).

Должен появиться запрос: C: \ WINDOWS> введите fixmbr

Затем появится сообщение: «ПРЕДУПРЕЖДЕНИЕ».

«Подтверждаете запись новой MBR?», Нажмите клавишу «Y».

Появится сообщение: «Создается новый основной загрузочной сектор на физический диск \ Device \ Harddisk0 \ Partition0.»

«Новый основной загрузочный сектор успешно создан».

Для Windows Vista:

Загрузите Windows Vista. Выберите язык и раскладку клавиатуры. На экране приветствия нажмите «Восстановить работоспособность компьютера». Windows Vista отредактирует компьютерное меню.

Выберите операционную систему и нажмите кнопку «Далее».

Когда появится окно «Параметры восстановления системы», нажмите на командную строку.

Когда появится командная строка, введите эту команду:

bootrec / FixMbr

Для Windows 7

Загрузите Windows 7.

Выберите язык.

Выберите раскладку клавиатуры.

Выберите операционную систему и нажмите кнопку «Далее». При выборе операционной системы следует проверить «Использовать инструменты для восстановления, которые могут помочь решить проблемы с запуском Windows».

На экране «Параметры восстановления системы» нажмите кнопку «Командная строка» на экране «Параметры восстановления системы Windows 7»

Когда командная строка успешно загрузится, введите команду:

bootrec / fixmbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 8

Загрузите Windows 8.

На экране «Приветствие» нажмите кнопку «Восстановить компьютер».

Выберите «Устранение неисправностей».

Выберите командную строку..

Когда загрузится командная строка, введите следующие команды:

bootrec / FixMbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

Для Windows 10

Загрузите Windows 10.

На экране приветствия нажмите кнопку «Восстановить компьютер»

Выберите «Устранение неисправностей»

Выберите командную строку.

Когда загрузится командная строка, введите команду:

bootrec / FixMbr

Подождите, пока операция завершится. Если все успешно, на экране появится сообщение о подтверждении.

Нажмите клавишу «Enter» и перезагрузите компьютер.

После процедуры восстановления MBR исследователи рекомендуют обязательно проверить диск антивирусными программами на наличие зараженных файлов. Также отмечается, что кроме регистрационных данных, указанных пользователями «M.E.doc», никакой другой информации не передавалось.

(Petya.A), и дала ряд советов.

По данным СБУ, инфицирование операционных систем преимущественно происходило через открытие вредоносных приложений (документов Word, PDF-файлов), которые были направлены на электронные адреса многих коммерческих и государственных структур.

“Атака, основной целью которой было распространение шифровальщика файлов Petya.A, использовала сетевую уязвимость MS17-010, в результате эксплуатации которой на инфицированную машину устанавливался набор скриптов, которые использовали злоумышленники для запуска упомянутого шифровальщика файлов“, - заявила СБУ.

Вирус атакует компьютеры под управлением ОС Windows путем шифрования файлов пользователя, после чего выводит сообщение о преобразовании файлов с предложением произвести оплату ключа дешифрования в биткоинах в эквиваленте суммы $300 для разблокировки данных.

“Зашифрованные данные, к сожалению, расшифровке не подлежат. Продолжается работа над возможностью дешифровки зашифрованных данных“, - заявили в СБУ.

Что делать, чтобы уберечься от вируса

1. Если компьютер включен и работает нормально, но вы подозреваете, что он может быть заражен, ни в коем случае не перезагружайте его (если ПК уже пострадал - тоже не перезагружайте его) - вирус срабатывает при перезагрузке и зашифровывает все файлы, содержащиеся на компьютере.

2. Сохраните все самые ценные файлы на отдельный не подключенный к компьютеру носитель, а в идеале - сделайте резервную копию вместе с ОС.

3. Для идентификации шифровальщика файлов необходимо завершить все локальные задачи и проверить наличие следующего файла: C:/Windows/perfc.dat

4. В зависимости от версии ОС Windows установить патч .

5. Убедиться, что на всех компьютерных системах установлено антивирусное программное обеспечение, которое функционирует должным образом и использует актуальные базы вирусных сигнатур. При необходимости установить и обновить антивирус.

6. Для уменьшения риска заражения, следует внимательно относиться ко всей электронной корреспонденции, не загружать и не открывать приложения в письмах, которые присланные от неизвестных людей. В случае получения письма от известного адреса, который вызывает подозрение, - связаться с отправителем и подтвердить факт отправки письма.

7. Сделать резервные копии всех критически важных данных.

Довести до работников структурных подразделений указанную информацию, не допускать работников к работе с компьютерами, на которых не установлены указанные патчи, независимо от факта подключения к локальной или Интернет.

Существует возможность попробовать восстановить доступ к заблокированному указанным вирусом компьютеру с ОС Windows.

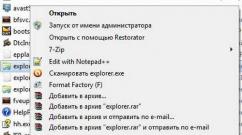

Поскольку указанное ВПО вносит изменения в МBR записи из-за чего вместо загрузки операционной системы пользователю показывается окно с текстом о шифровании файлов. Эта проблема решается восстановлением MBR записи. Для этого существуют специальные утилиты. В СБУ использовали для этого утилиту Boot-Repair (инструкция по ссылке).

b). Запустите и убедитесь в том, что были установлены все галочки в окне “Артефакты для сбора“.

c). Во вкладке “Режим сбора журналов Eset“ установите Исходный двоичный код диска.

d). Нажмите на кнопку Собрать.

e). Отправьте архив с журналами.

Если пострадавший ПК включен и еще не выключался, перейдите к выполнению

п. 3 для сбора информации, которая поможет написать декодер,

п. 4 для лечения системы.

С уже пораженного ПК (не загружается) нужно собрать MBR для дальнейшего анализа.

Собрать его можно по следующей инструкции:

a). Загрузите ESET SysRescue Live CD или USB (создание в описано в п.3)

b). Согласитесь с лицензией на пользование

c). Нажмите CTRL + ALT + T (откроется терминал)

d). Напишите команду “parted -l“ без кавычек, параметр этого маленькая буква “L“ и нажмите

e). Смотрите список дисков и идентифицируйте пораженный ПК (должен быть один из /dev/sda)

f). Напишите команду “dd if=/dev/sda of=/home/eset/petya.img bs=4096 count=256“ без кавычек, вместо “/dev/sda“ используйте диск, который определили в предыдущем шаге и нажмите (Файл/home/eset/petya.img будет создан)

g). Подключите флешку и скопируйте файл /home/eset/petya.img

h). Компьютер можно выключить.

Смотри также - Омелян про зашиту от кибератак

Омелян про зашиту от кибератак