Запрещаем установку нежелательного софта навсегда. Запрет на установку нежелательных программ при помощи AppLocker

Подпишитесь:

Сейчас даже с полезным ПО можно установить софт, который абсолютно не нужен пользователю. Большинство из них (если инсталляционный пакет был скачан с официального сайта) абсолютно безвредны, но появление множества ярлыков, изменение домашних страниц в браузере и вообще захламление системного диска в целом явно не может радовать. Некоторые программисты отнеслись к этой проблеме с пониманием и разработали программу Unchecky, которая призвана блокировать подобные установки, а точнее снимать галочки с пунктов, где предлагается установка приложения или внесения изменений в настройки браузера.

Скачать Unchecky можно абсолютно бесплатно с . Установка не должна вызвать никаких сложностей, вся процедура идентична стандартной. Главное окно программы выглядит следующим образом:

Если говорить о настройках, там нет ничего такого, что заслуживало бы внимания, - все установлено оптимально изначально.

Рассмотрим принцип работы Unchecky на примере установки Download Master. После скачивания установочного файла запустите его. На определенном этапе предлагается внести три изменения в настройки браузера. С этих пунктов программа уже самостоятельно сняла галочки, о чем будет свидетельствовать и сообщение в трее

После нажатия на кнопку «Далее», установщик предлагает еще установить и Яндекс.Браузер. На этом пункте также уже не стоит галочка и в очередной раз Unchecky сигнализирует, что попытка установки нежелательных программ была отменена.

В итоге Download Master установился без лишних приложений.

Данное приложение выполняет поставленную задачу не только с продуктами Яндекс, но и со всеми остальными. Например, при установке популярной программы для скачивания файлов по технологии торрент Utorrent установка левого софта также блокируется.

В рассматриваемом приложении нет видимых изъянов, а среди положительных сторон стоит отметить:

- малое потребление ресурсов компьютера;

- отличное выполнение поставленных задач;

- работает Unchecky без сбоев.

Для того чтобы детально изучить статистику работы этой программы, можно открыть окно «Журнал активности», в котором будет все детально расписано (с какими приложениями пытались проникнуть в систему нежелательные программы, сколько подобных попыток было и т. д.).

Комментарии

Существует несколько способов запрета установки программ на Windows 7, которые сейчас будут рассмотрены. Зачем это надо? Например, если вы не один пользуетесь компьютером и посторонние люди постоянно устанавливают ненужный софт или игры. Также этот запрет сможет защитить Windows 7 от навязываемого программного обеспечения, который вам не нужен. Также имеется множество других причин.

Запрет на установку приложений с помощью редактора групповых политик

Для того чтобы сделать запрет установки приложений, требуется открыть редактор групповых настроек – gpedit.msc. Это можно сделать так: открыть меню Пуск – нажать на кнопку «выполнить…» — прописать там gpedit.msc. После этого откроется необходимое нам окно, в этом окне потребуется раздел «Административные шаблоны».

Кликаем по «Компоненты Windows», затем надо проскроллить вниз и найти папку ». Когда она откроется, то под строкой «Состояние» будут команды, нам нужна «Запретить установщик Windows». Необходимо нажать на нее 2 раза, и, когда появится окошко, то выбрать функцию «Отключить», которая соответственно устанавливает запрет на установку программ. Функция «Включить» отменяет этот запрет.

Как запретить установку приложений конкретному пользователю на Windows 7

Запрет установки софта конкретному пользователю на Windows 7 требует создания соответствующий оснастки. Необходимо войти в консоль mmc (меню пуск – «Выполнить…»), затем в консоли нажать на вкладку «Файл» и кликнуть по «Добавить или удалить оснастку…»

Откроется соответствующая панель.

В этой панели выбираем оснастку «Групповые политики», а после нажимаем на стрелку. Появится окно, в нем надо клацнуть кнопку «Обзор» (Browse), выбрать вкладку «Пользователи» (Users), после этого выбрать нужного пользователя, которому вы хотите сделать запрет на установку программ Windows 7. Подтверждаем транзакцию, и, готово.

Затем нужно повторить все действия, которые описываются в выше (см. «Запрет на установку с помощью редактора политик», но запрет на установку софта в Windows 7 теперь будет влиять только на указанного выбранного пользователя.

Запрет на установку программ с помощью родительского контроля (Windows 7)

Этот способ намного проще, судя по количеству транзакций, и он применим в тех случаях, если человек, который сидит за ПК устанавливает слишком много мусора.

Чтобы запретить устанавливать программы с помощью родительского контроля, требуется следующее (работает только на Windows 7):

Зайти в панель управления Windows 7 через меню Пуск, и нажать на вкладку «Управление записи пользователей»

Тыкаем по кнопке «Родительский контроль»

Выбираем пользователя, которому мы хотим запретить установку программ.

Нам необходимо «Ограничения на »

Просто нажимаем на вкладку, после чего перед нами открывается консоль, где ставим галочку:

Windows 7 автоматически находит программы, которые можно запретить. Если же нужное приложение будет не найдено (т.е. его не будет в списке), то можно найти их самостоятельно через кнопку «Обзор» и заблокировать.

Запретить установку программ с помощью реестра (Windows 7)

Здесь нам понадобится через меню Пуск нажать по вкладке «Выполнить…» и ввести следующую команду – regedit.exe. Перед нами откроется окно, в котором будет необходимо точно последовать по данному пути, чтобы добраться до цели:

HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Policies\Explorer\DisallowRun

Затем, в пункте «DisallowRun» создаем текстовый параметр под названием 1 и добавляем в него название исполнительного файла приложения, имеющего расширение.exe.

К примеру, если надо блокировать msiexec, то требуется всего-навсего создать текстовый параметр 1 и инициализировать его строкой «msiexec.exe» Если надо запретить больше приложений, то соответственно потребуется сделать дополнительные текстовые параметры с названиями 2, 3, 4 и так далее, а затем присвоить им названия EXE-файлов приложений и готово.

После этого вам понадобиться только перезагрузить компьютер.

Здравствуйте, друзья! Раздел я решил открыть именно с этой статьи, так как затронутая в ней тема сейчас весьма актуальна. Речь пойдет о Mail.ru и других компаниях, которые ведут нечестную игру в отношении своих пользователей. Ну, и конечно же, о самом AppLocker, как о средстве борьбы с установкой и запуском нежелательных программ.

Про группу компаний Mail.ru уже давно гуляют нелестные отзывы и мнения об их агрессивном и нечестном маркетинге не только по отношению к конкурентам, но и, в первую очередь, по отношению к самим пользователям. А факт, обнародованный в десятых числах марта сего года, просто окончательно убедил меня на написание этой статьи.

Виной всему треклятый Guard и Downloader от Mail.ru /а также браузер Амиго/ . Все дело в том, что эти якобы "полезные" (по заявлениям разработчиков) программки, ведут себя никак иначе, как вредоносные объекты. Расскажу вкратце. Например, решили вы себе установить мэйлру агент. Скачали, инсталлируете, и тут происходит самое интересное – помимо самого агента, на ваш любимый компьютер устанавливается еще куча всяческих приблуд: спутник, тулбар, гуард, амиго и т.п. По заявлениям представителей мэйл.ру, если вы снимете "галочку" с этих программ при установке основной программы, то они и не будут установлены. Но, на деле это далеко не всегда так. Свидетельством тому служит великое множество гневных реплик, отзывов и обзоров по этому поводу.

Но главный "козырь" mail.ru – это GuardMailRu (якобы Защитник). Справедливости ради, стоит отметить, что он, конечно, защищает от несанкционированной смены стартовой страницы браузера, например, или же от несанкционированной смены поисковой машины. Но, в этом-то и вся загвоздка. Он, практически без ведома пользователя, устанавливает стартовую страницу (угадайте какую?), и вот от ее смены и защищает. Также и с поиском по умолчанию. Причем не только защищает, но и удаляет все ранее установленные модули от Яндекса, Рамблера и т.п.

Казалось бы, да и черт с ним, полезная же функция (с одной стороны). Но, дело в том, что при удалении Guard, он магическим образом возвращается снова. И все – ваша стартовая страница навеки Mail.ru =)

Кто хоть немного знаком с информационной безопасностью уже, наверное, увидел зловредную природу всех этих действий, характерную для вирусов и троянов. Например:

- установка без ведома пользователя;

- изменение пользовательских настроек без ведома хозяина;

- удаление приложений сторонних разработчиков;

- отсутствие возможности удаления стандартными средствами операционной системы.

Но даже это еще не все! Самый смак впереди.

Как выяснилось, у mail.ru есть еще одно "приложение" - Downloader (Загрузчик). И вот это уже, на мой взгляд, реальное мошенничество со стороны этой компании. Вот смотрите, гуляет, к примеру, интернет-пользователь по различным ресурсам в сети, ищет необходимую информацию, и тут - бац - выскакивает уведомление, что вам необходимо обновить , мозиллу, хром, интернет эксплорер и т.п., причем выглядит это все вполне официально. НО! Скачивание идет не с официального сайта, а с сайтов-партнеров mail.ru, и скачивается, конечно же, не обновление, а "Браузер Интернет" (ну и название придумали =)) /ныне это Браузер Амиго/ все от той же Mail.ru! Естественно со своим тулбаром и прочей ненужной "гадостью", типа спутника@mail.ru.

В сети уже гуляет множество разных картинок и мемов на этот счет. Наподобие вот такой:

Вы спросите, а почему же антивирусы не блокируют, не ругаются? А вот почему (и это еще больше повергает в шок). Оказывается, все эти псевдообновления подписаны настоящей и легитимной цифровой подписью Mail.Ru! Поэтому антивирусы, видя эту подпись, вполне естественно доверяют скачанному и запущенному приложению.

И теперь скажите, разве это не мошеннические действия? Не обман пользователей? Не введение в заблуждение?

"Не мы первые это начали" (c)

Вот так сотрудник Mail.ru, имеющий непосредственное отношение к разработке downloader`а, ответил на авторитетном интернет портале на многочисленные претензии и реальные факты, основанные на анализе кода и поведения этого "Загрузчика", которые позволяют смело заявить: Downloader от Mail.ru – это ни что иное, как троян!

Компании как-то нужно монетизировать свои проекты. Вот и решили они пойти по пути "партнерских программ" - предлагают различным ресурсам способ заработка, посредством этого самого "загрузчика".

Вот такие пироги, друзья. Более подробно обо всем этом вы можете почитать на различных ресурсах в сети, типа Хабра. Ну, а мы перейдем к практике.

Но прежде, справедливости ради стоит отметить, что подобный агрессивный маркетинг реально придумали не в mail.ru. У Яндекса, к примеру, тоже есть свой "Защитник". Различные сервисы типа AOL, Ask.com, ICQ и т.п. также используют установку своих тулбаров или программ в стороннем софте, причем делают это давно. Но то, на что пошли в Mail.ru, открыто обманывая пользователей ложными обновлениями сторонних программ – это, конечно, нонсенс.

Так давайте с этим бороться с помощью AppLocker!

Большинство пользователей, которые активно используют интернет, прекрасно понимают, что такое UAC (контроль учетных записей), права администратора и т.п., а также знают и понимают, что при установке любого программного обеспечения нельзя слепо жать на кнопку "далее", а нужно внимательно все просматривать, снимать ненужные галочки и т.п. Но, ведь у всех у нас есть друзья, родственники, родители, клиенты, наконец, которые даже не догадываются о таких вещах.

И, чтобы оградить их от подобных напастей, мы воспользуемся локальной политикой безопасности и . Сразу скажу, это работает только на операционках Windows 7 (Максимальная и Корпоративная). Насчет Windows 8 ничего сказать не могу, не тестировал.

Данная методика вряд ли подойдет тем, кто регулярно устанавливает ПО и игры на свои компьютеры, т.к. она достаточно сильно ограничивает действия пользователя. Во многих случаях гораздо комфортней пользоваться , которая отлично справляется со своими задачами и не доставляет никаких неудобств.

Для начала нам нужно будет создать файл XML (если не хотите заморачиваться с его созданием, можете скачать ). Для этого, копируем вот этот код. Код временно удален из-за проблем с отображением. Качайте готовый xml-файл.

Затем открываем стандартный блокнот (но лучше использовать Notepad++) и вставляем в него скопированный код. Далее жмем: Файл - Сохранить как...

Сохранять файл необходимо в кодировке UTF-8, иначе при импорте правил возникнет ошибка. Кодировка (в Блокноте) меняется в выпадающем меню, рядом с кнопкой "Сохранить"

Вводим произвольное имя (напр., blockmailru.xml) и сохраняем в любое удобное для нас место, например, на рабочий стол. Все, файл у нас готов.

Теперь необходимо запустить службу и установить для нее автоматический режим запуска, иначе функция AppLocker работать не будет. Для того, чтобы запустить эту службу, откройте: Панель управления – Администрирование – Службы:

Клацаем мышкой дважды по "Удостоверение приложения", запустится окно свойств данной службы. Теперь нужно запустить эту службу и включить для нее автоматический тип запуска. Жмем запустить:

Не забываем нажать на "ОК" =)

Если служба у вас уже запущена, обязательно включите для нее автоматический тип запуска, как показано на рисунке выше. По умолчанию тип запуска этой службы установлен "Вручную".

Все, со службами на сегодня закончили. Теперь необходимо импортировать созданный ранее список (который мы предварительно назвали blockmailru.xml) в AppLocker. Для этого снова открываем: Панель управления – Администрирование - Локальная политика безопасности. Ищем: Политики управления приложениями - AppLocker:

Жмем правой кнопкой мыши на "AppLocker" и выбираем "Импортировать политику...". После чего, в открывшимся окне нужно указать на созданный файл blockmailru.xml и открыть его. Система выдаст запрос на изменение политики и уведомит, что все предыдущие правила политики будут заменены. Соглашаемся. Все. Основная часть работы проведена. В "Исполняемые правила" вы увидите такую картину:

Такая же картина будет и в пункте "Правила установщика Windows"

Как видно на скриншоте, в правилах есть пункт: Разрешить – Все – D:\Portable Soft\*. Это правило гласит о следующем: разрешен запуск любым пользователем и любой программы из папки Portable Soft, расположенной в корне диска D . Необходимо оно (правило) для запуска портативных программ (т.е. которые запускаются без установки). Или же, например, для разрешения установки тех программ, инсталляторы которых вы поместите в эту папку.

Вам тоже необходимо включить такое правило. Делается это очень просто. Создайте папку, где вам удобнее (хоть на рабочем столе). Назовите ее как-нибудь (по типу "Portable") и поместите в нее все portable-программы и инсталляторы, которым вы доверяете. Далее еще раз открываем (если закрыли): Панель управления – Администрирование - Локальная политика безопасности - Политики управления приложениями – AppLocker. На "Исполняемые правила" жмем правой кнопкой мыши и выбираем "Создать новое правило...". Там все просто: жмем "далее", еще "далее", затем ставим галочку "Путь", снова "далее" и "Обзор папок". Откроется окно, в котором нужно будет указать ту самую папку и снова "далее", "далее", и на конечном этапе "создать". Правило создано. На самом деле все проще простого. К тому же, при создании, или редактировании таких правил можно указать исключения, разрешать или блокировать пути (папки), издателей и т.д.

Тоже самое нужно проделать для таких программ, которые устанавливаются не в Program Files, а например, в C:\Users\имя_пользователя\AppData\Local\Apps\. В общем, если после внесенных настроек у вас не запускается какая-то программа, добавьте в правила ее месторасположение. Аналогично тому, как мы добавляли разрешения для папки "Portable"

Давайте теперь окончательно поймем, чего мы добились всеми этими манипуляциями и, что нам теперь запрещено, а что разрешено:

- блокировка запуска и установки любых программ от таких издателей, как: CNET, AOL, SweetIM, Uniblue, ASK, Mail, Messenger Plus, Hamster, Mediaget, Reg Organaizer. Все эти издатели уличены в недобросовестных действиях (скрытая установка и т.п.). Список можно самостоятельно дополнять и редактировать;

- разрешен запуск всех программ, которые расположены в Program Files, Windows и в той папке (директории), которую мы добавили самостоятельно;

- разрешен запуск любых программ локальным администратором (т.е. учетной записью администратора)

- разрешено выполнение файлов установщика Windows (файлы.msi) с цифровой подписью;

- разрешено выполнение файлов установщика Windows с цифровой подписью, которые расположены в каталоге Installer (в папке Windows);

- разрешен запуск любых файлов установщика Windows локальным администратором (т.е. учетной записью администратора).

Таким образом, никакие Guard`ы, "защитники", левые браузеры от mail.ru, от яндекса, спутники, яндекс-бары и прочий не нужный хлам, больше не появятся на вашем компьютере или на компьютере ваших близких и знакомых. Все программы от указанных издателей больше не проникнут на компьютер, на котором действуют эти правила; они попросту будут заблокированы.

При установке любого софта всегда следите за "галочками" , смотрите внимательно, чтобы не установить сторонний софт.

И помните одно из главных правил – качайте софт ТОЛЬКО с официальных сайтов.

Если у вас возникли вопросы, касаемо этой инструкции, смело задавайте их в комментариях или через .

До скорых встреч!

Многие из Вас вероятно сталкивались с ситуацией - Вы загрузили и установили бесплатную программу, затем открыли браузер и обнаружили в нем странную панель, измененную поисковую системы по умолчанию и другую домашнюю страницу. Вы всего-навсего подхватили потенциально нежелательную программу (ПНП).

Обычно данный программы упакованы в установщик обычных программ, чаще бесплатных, но иногда встречаются даже в коммерческих продуктах. Они обычно изменяют настройки браузера, пытаясь перенаправить трафик на ресурсы, которые приносят доход создателям нежелательного ПО. Они могут также отслеживать ваше поведение в сети, а затем перепродавать эти данные рекламодателям.

Предотвращаем установку ПНП

Хотя программы являются нежелательными, они не имеет вредоносной природы и часто не определяются антивирусами. Лучшая защита от них - внимательность и осторожность.

Всегда внимательно читайте каждый шаг установки программы и отключайте флажки, которые отвечают за установку дополнительных программ, панелей инструментов и расширений. Если предлагается обычная и выборочная установки, то выберите выборочную - там часто скрыты переключатели установки скрытого ПО. Программа может помочь снять ненужные галочки в установщиках и предупредить о попытке установки нежелательной программы.

Бесплатный инструмент Unchecky выполняет мониторинг установок программ и автоматически отключает галочки, которые приводят к установке стороннего ПО. На нашем сайте доступна по использованию утилиты.

Иногда, когда Вы устанавливаете бесплатное ПО, ПНП являются неотъемлемой частью предложения, и Вы не можете отключить их установку. Когда Вы сталкиваетесь с лицензионным соглашением какой-либо программы, то очень велик соблазн нажать кнопку “Далее”, ведь чтение документа может занять приличное время. Тем не менее иногда лучше просмотреть соглашение, чтобы узнать, что программа поставляется с кучей ненужных “друзей”. В этой ситуации лучшим выходом будет закрытие установщика и поиск другой программы, которая не навязывает дополнительные модули.

Возможно стоит поискать портативную версию программы - их не нужно устанавливать, а значит они не имеют установщика, содержащего стороннее ПО.

Чтобы проверить подозрительный установщик можно использовать песочницу - в этом случае нежелательное ПО не получит доступ к файлам в реальной системе. Вы можете использовать виртуальную машину, например, VirtualBox или VMware , для установки приложений в отдельную ОС.

Вы сделали все возможное, чтобы избежать ПНП, но ваш браузер все-таки был взломан, в нем появились панели, сменилась страница и поисковая система. Если антивирус не обнаруживает виновника, и Вы не можете удалить нежелательное расширение из браузера, попробуйте Malwarebytes Free .

Malwarebytes может сканировать систему в поисках ПНП и удалять их. Продукт может безопасно работать совместно с антивирусом, может быть настроен на обнаружение ПНП и обработку их как обычных вредоносных программ, т.е. предлагая удаление.

Кроме этого, вы можете использовать бесплатные утилиты для удаления рекламного ПО и ПНП - AdwCleaner , Junkware Removal Tool и Ultra Adware Killer .

Сталкивались ли Вы когда-либо с ПНП? Как вы их устранили? Расскажите в комментариях!

Нашли опечатку? Нажмите Ctrl + Enter

Бесплатный софт бывает весьма полезным и функциональным, некоторые программы даже претендуют на то, чтобы заменить собой дорогие платные аналоги. Вместе с тем некоторые разработчики, для оправдания расходов, «зашивают» в свои дистрибутивы различное дополнительное ПО. Оно может быть вполне безобидным, а может оказаться и вредоносным. Каждый из нас попадал в такую ситуацию, когда вместе с программой на компьютер были установлены какие-нибудь ненужные браузеры, тулбары и прочая нечисть. Сегодня поговорим о том, как раз и навсегда запретить их установку к себе в систему.

В большинстве случаев при установке бесплатного софта создатели нас предупреждают о том, что будет установлено еще что-то и предлагают выбор, то есть снять галки возле пунктов со словами «Установить» . Но так бывает не всегда, и некоторые нерадивые разработчики «забывают» вставить такое предложение. С ними-то мы и будем бороться.

Все действия по запрету мы будем выполнять с помощью оснастки , которая присутствует только в редакциях операционных систем Pro и Enterprise ( и ) и в Ultimate (Максимальная). К сожалению, в Starter и Home данная консоль недоступна.

Импорт политики

В «Локальной политике безопасности» имеется раздел с названием «AppLocker» , в котором можно создавать различные правила поведения программ. До него нам и нужно добраться.

На этом этапе нам понадобится файл, в котором прописаны исполняемые правила. Ниже находится ссылка, перейдя по которой можно найти текстовый документ с кодом. Его требуется сохранить в формат XML, в обязательном порядке в редакторе . Для ленивых там же «лежит» готовый файл и описание к нему.

В этом документе прописаны правила для запрета установки программ издателей, которые были замечены в «подсовывании» своих продуктов пользователям. Также в нем указаны исключения, то есть те действия, которые можно выполнять разрешенным приложениям. Чуть позже мы разберемся, как добавлять свои правила (издателей).

Теперь для любых программ от этих издателей допуск к вашему компьютеру закрыт.

Добавление издателей

Список приведенных выше издателей можно самостоятельно дополнить вручную с помощью одной из функций «AppLocker» . Для этого необходимо раздобыть исполняемый файл или установщик той программы, которую разработчик «зашил» в дистрибутив. Иногда сделать это можно, лишь попав в такую ситуацию, когда приложение уже установлено. В других случаях просто ищем через поисковик. Рассмотрим процесс на примере .

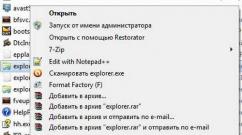

- Кликаем ПКМ по разделу «Исполняемые правила»

и выбираем пункт «Создать новое правило»

.

- В следующем окне жмем кнопку «Далее»

.

- Ставим переключатель в положение «Запретить»

и снова «Далее»

.

- Здесь оставляем значение «Издатель»

. Нажимаем «Далее»

.

- Далее нам понадобится файл ссылок, который формируется при считывании данных с установщика. Нажимаем «Обзор»

.

- Находим нужный файл и нажимаем «Открыть»

.

- Двигая ползунок вверх, добиваемся того, чтобы информация осталась только в поле «Издатель»

. На этом настройка завершена, нажимаем кнопку «Создать»

.

- В списке появилось новое правило.

С помощью этого приема можно запретить установку любых приложений от любых издателей, а также, с помощью ползунка, конкретного продукта и даже его версии.

Удаление правил

Удаление исполняемых правил из списка производится следующим образом: нажимаем ПКМ по одному из них (ненужному) и выбираем пункт «Удалить» .

В «AppLocker» также существует функция полной очистки политики. Для этого кликаем ПКМ по разделу и выбираем «Очистить политику» . В появившемся диалоговом окне нажимаем «Да» .

Экспорт политики

Данная функция помогает перенести политики в виде XML файла на другой компьютер. При этом сохраняются все исполняемые правила и параметры.

С помощью данного документа можно импортировать правила в «AppLocker» на любом компьютере с установленной консолью «Локальная политика безопасности» .

Заключение

Сведения, полученные из этой статьи, помогут вам навсегда избавиться от необходимости удаления со своего компьютера разных ненужных программ и дополнений. Теперь можно спокойно пользоваться бесплатным софтом. Другое применение – запрет на установку программ другим пользователям вашего компьютера, не являющимся администраторами.